文章介绍:通过Wireshark抓包分析TCP三次握手。

一、eNSP下载

HUAWEI eNSP

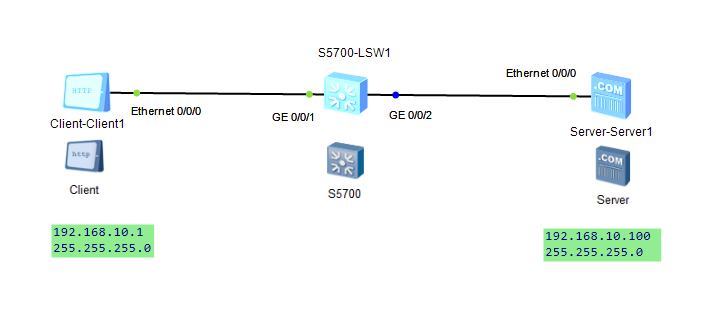

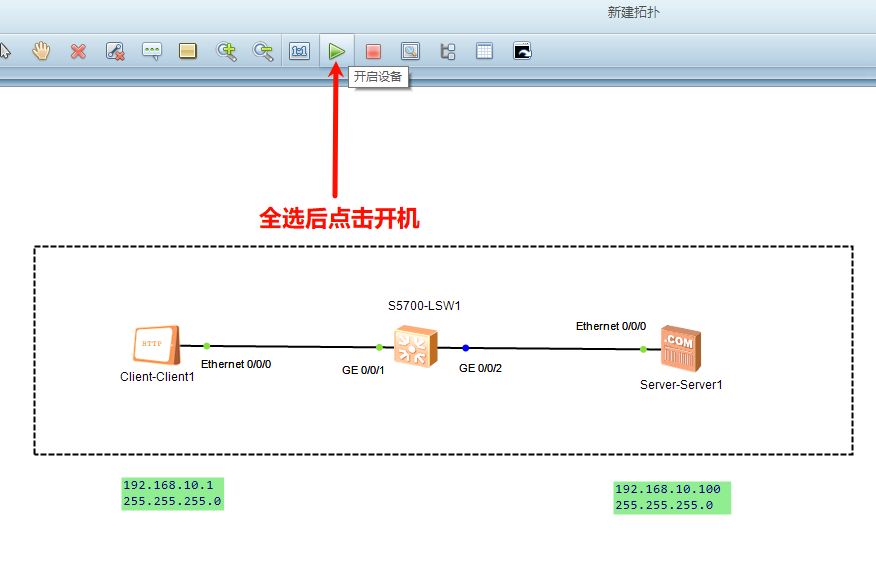

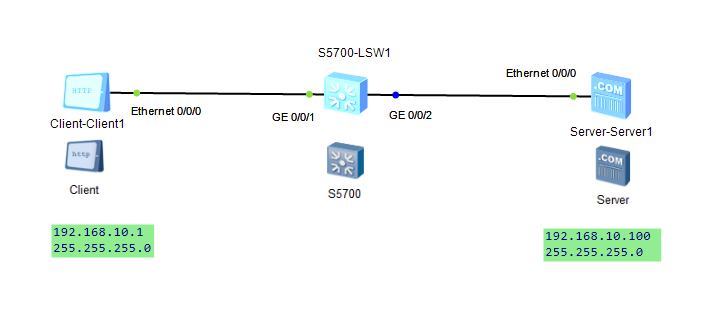

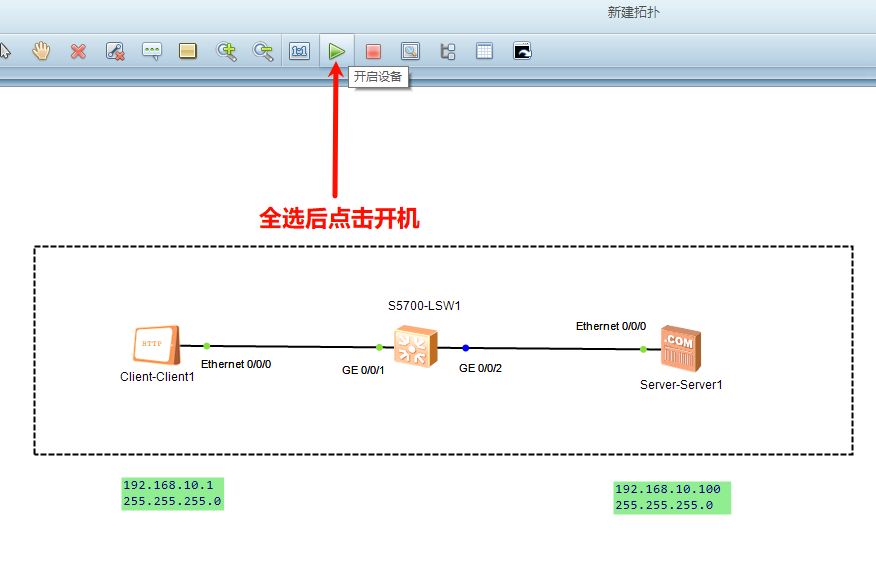

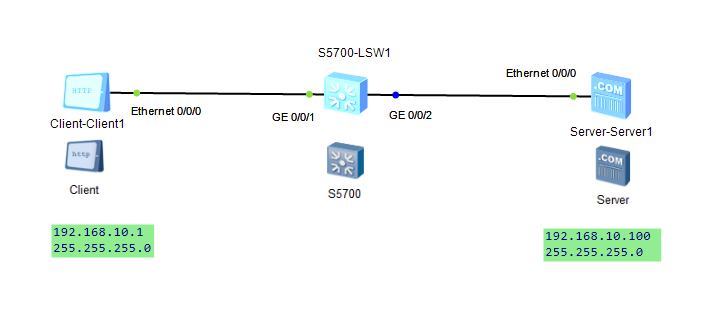

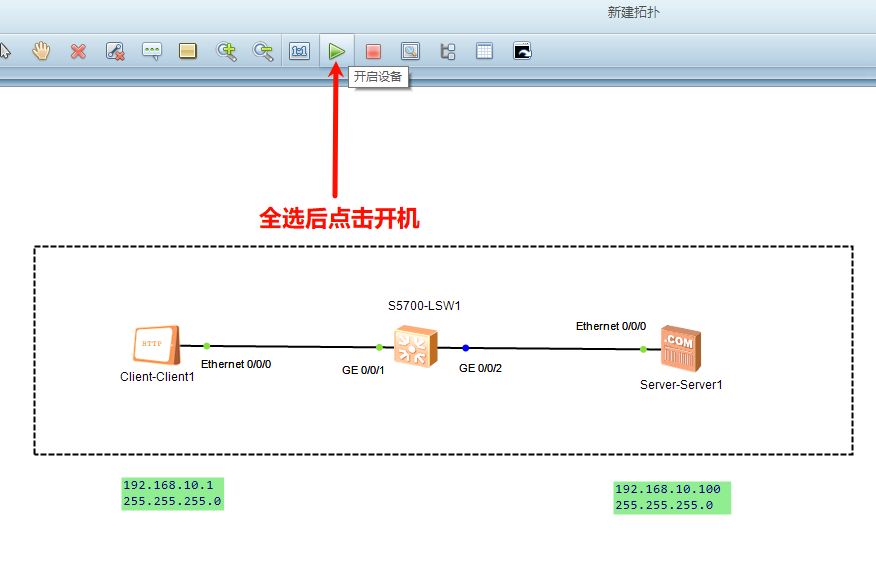

二、实验拓扑

三、设备配置

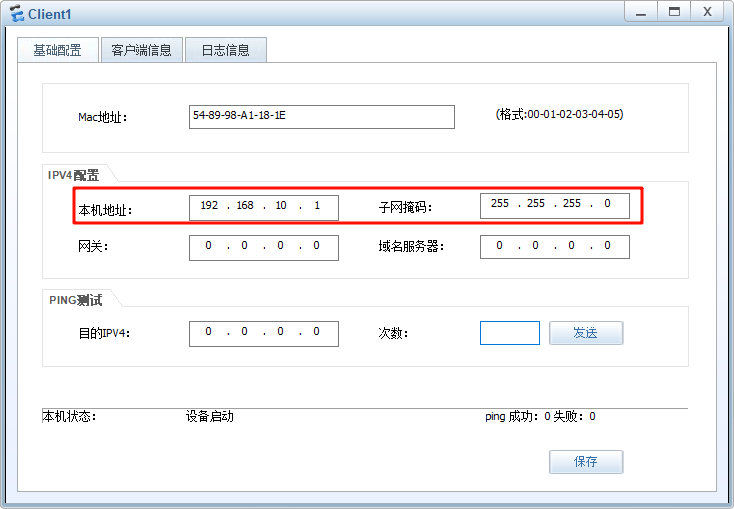

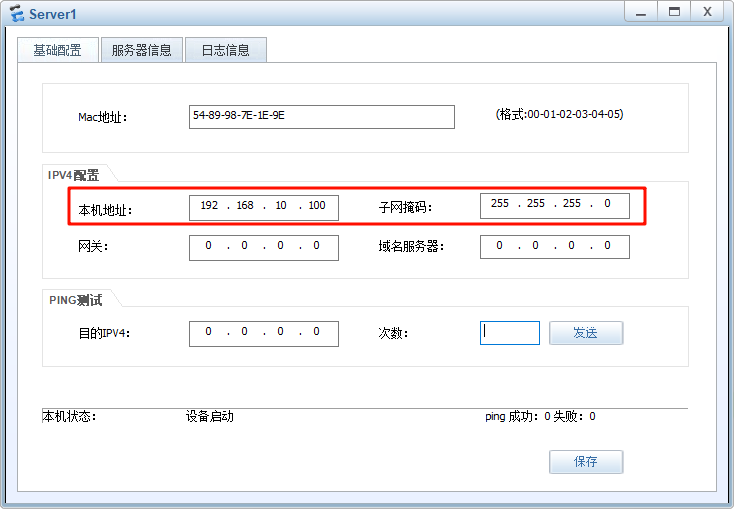

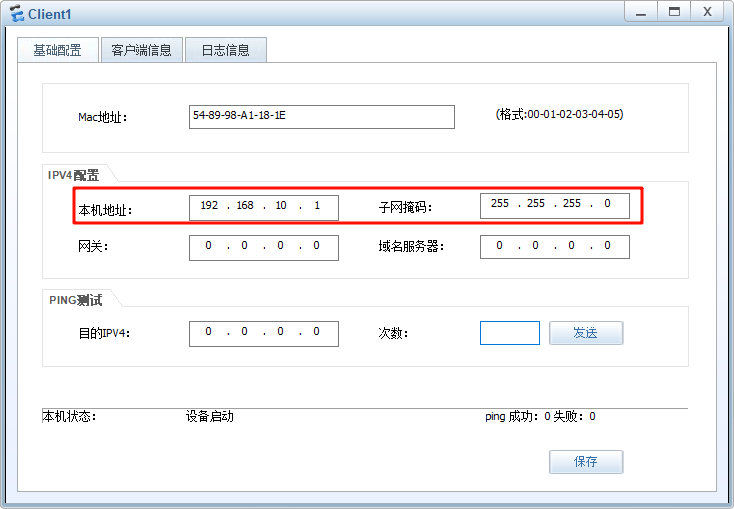

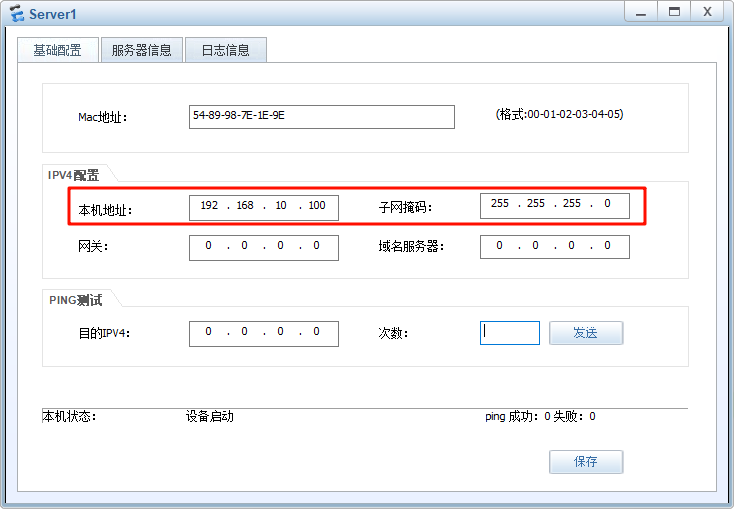

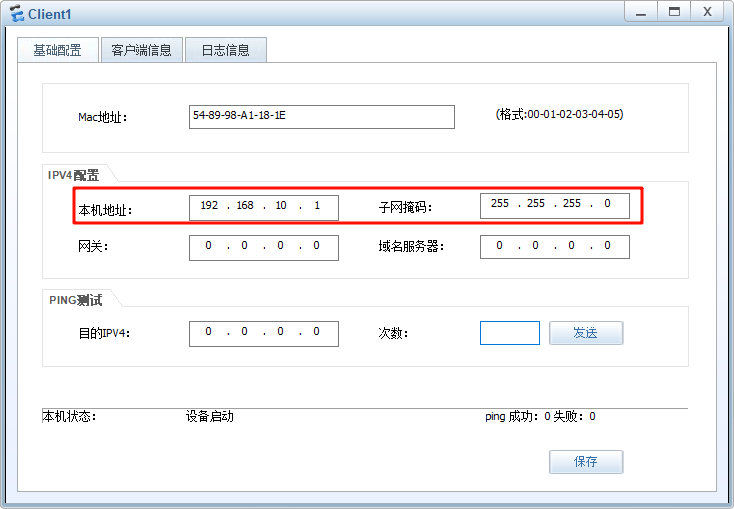

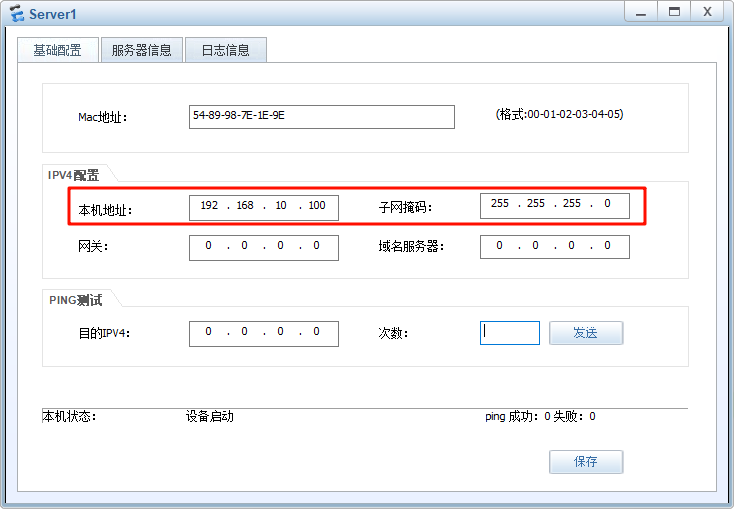

只需要配置IP地址和子网掩码,不用填写网关,本实验交换机不用配置

3.1、Client

3.2、Server

四、启动设备

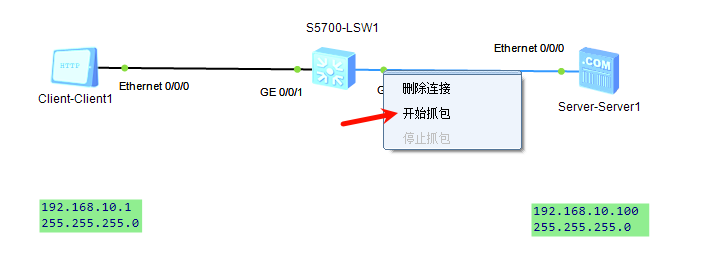

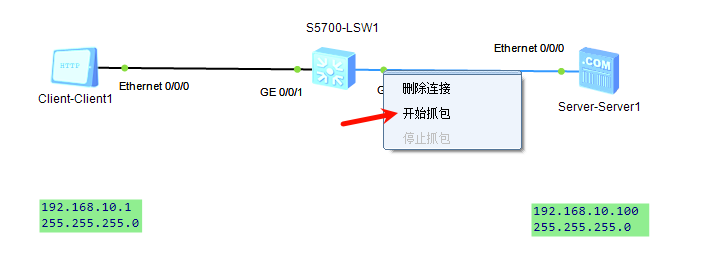

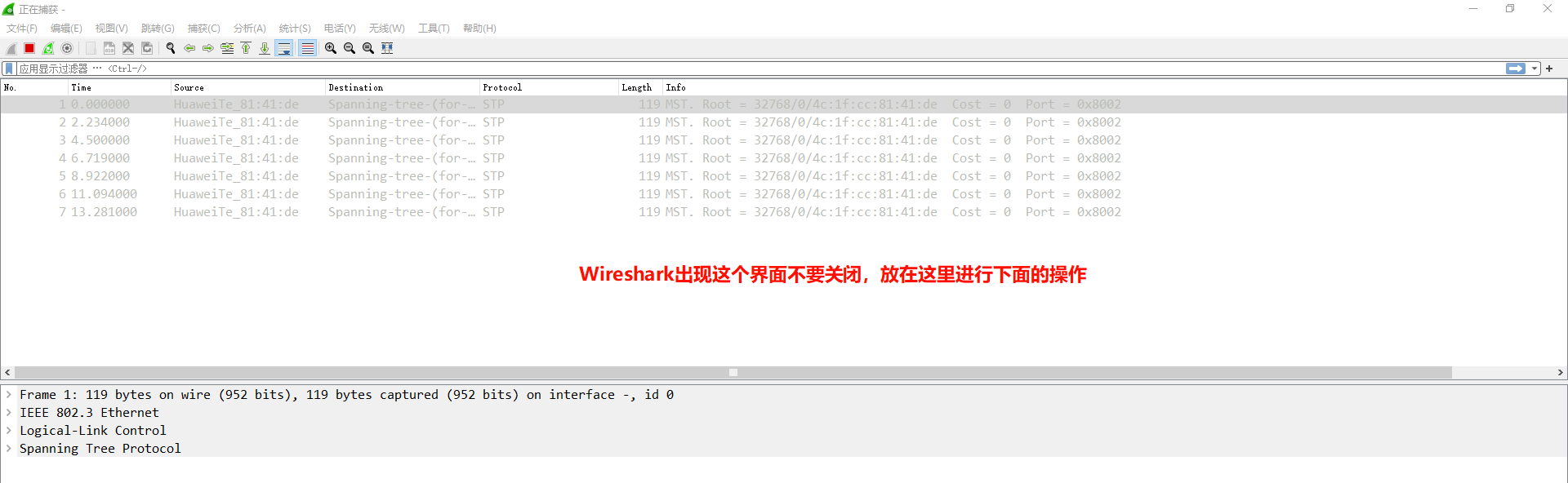

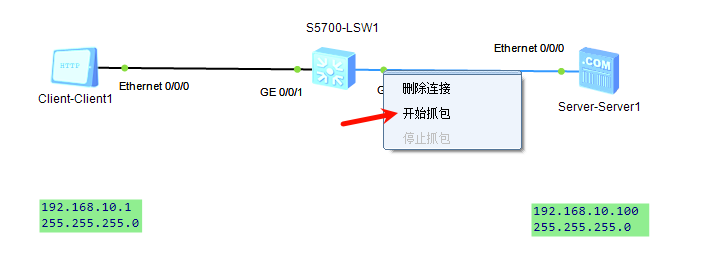

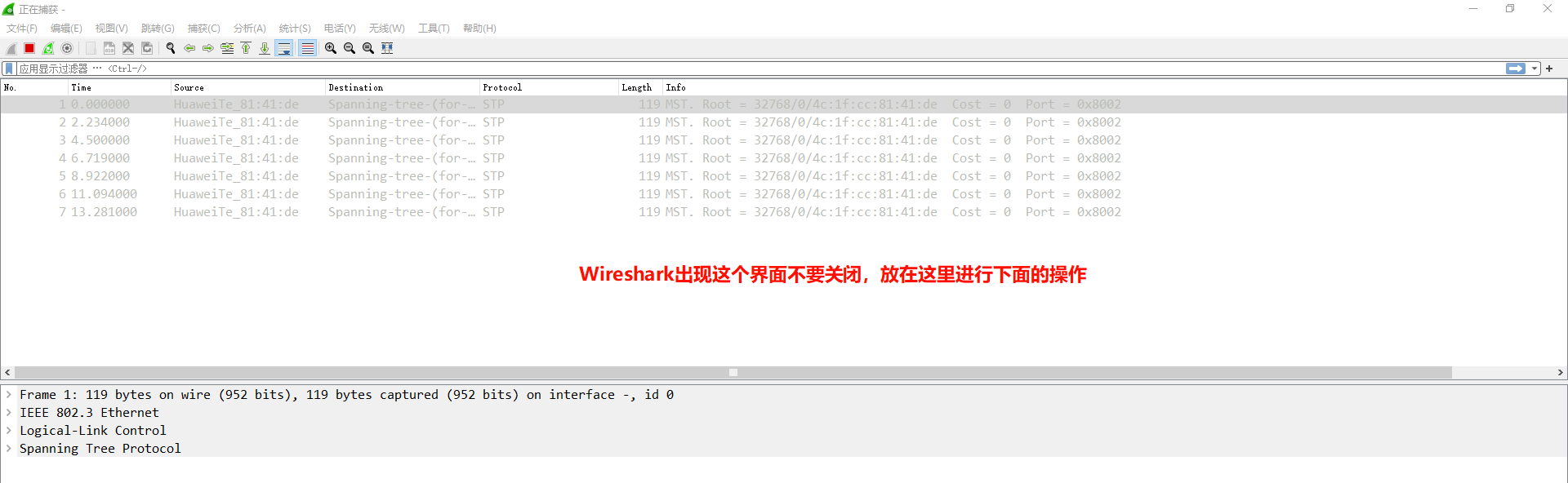

五、开启抓包

鼠标右键选中图中S5700交换机的GE0/0/2,右键开启抓包。

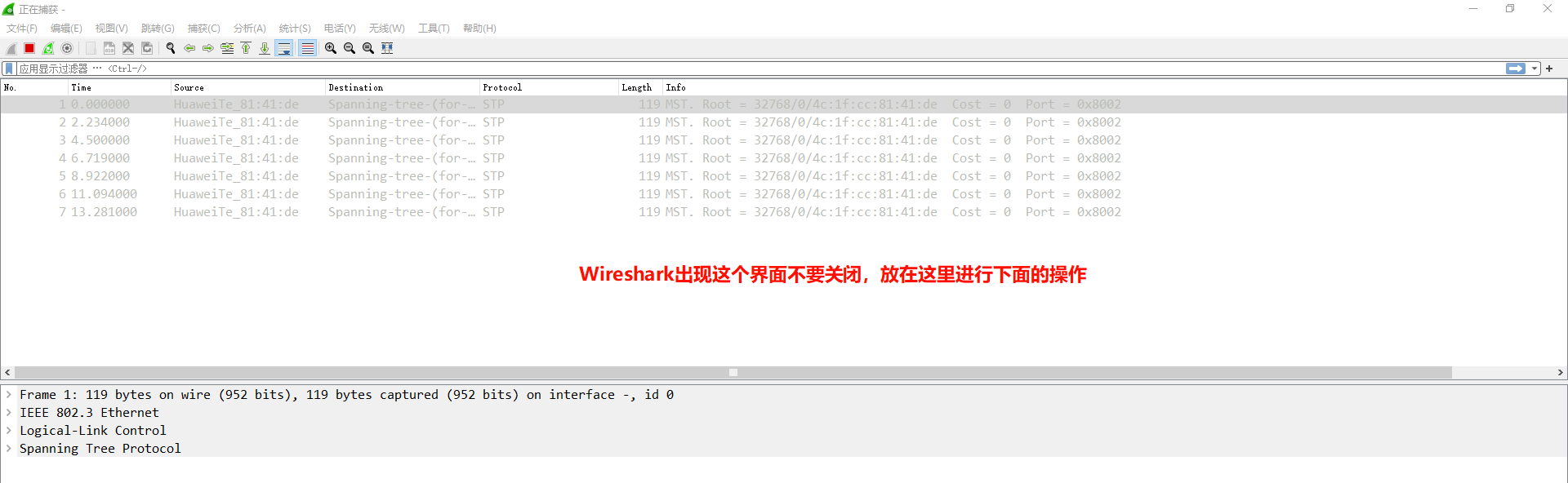

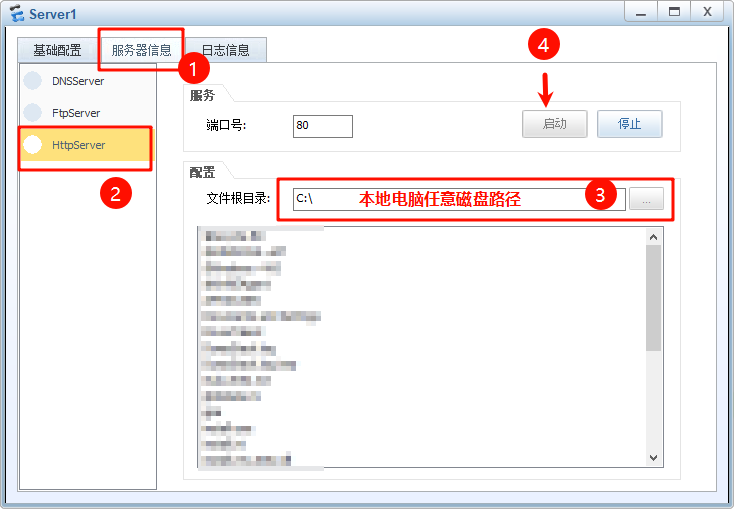

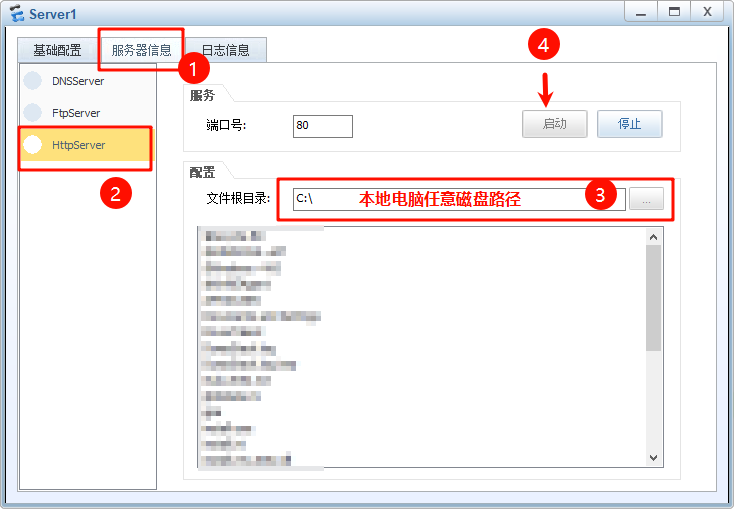

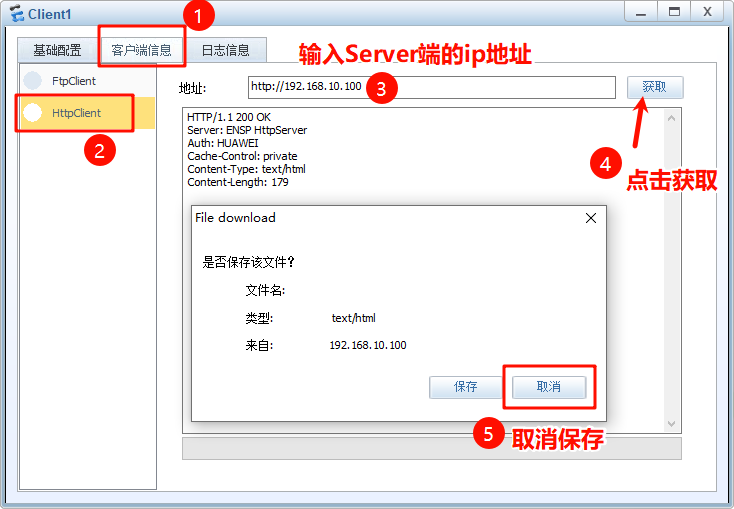

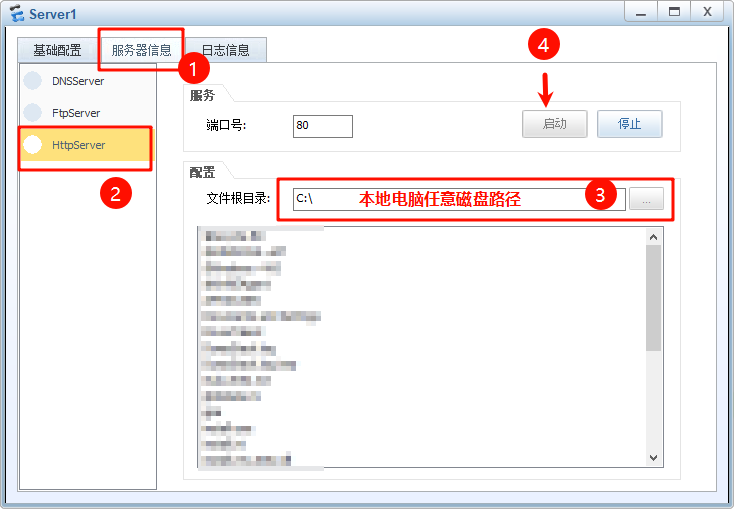

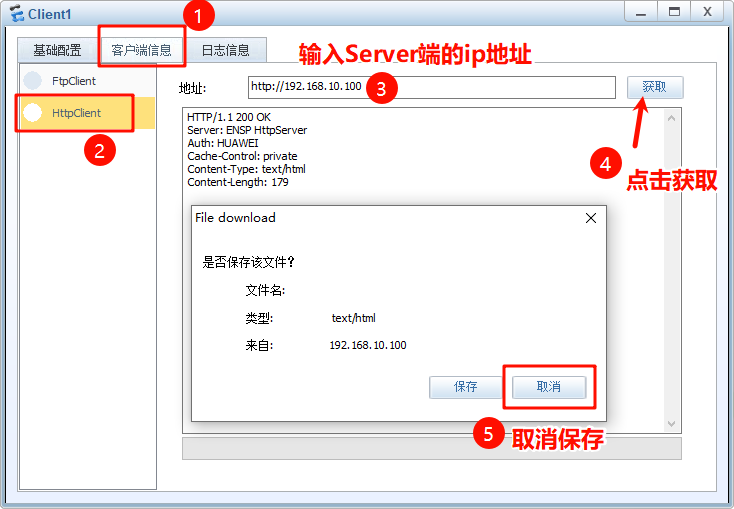

六、配置HTTP服务

6.1、Server开启

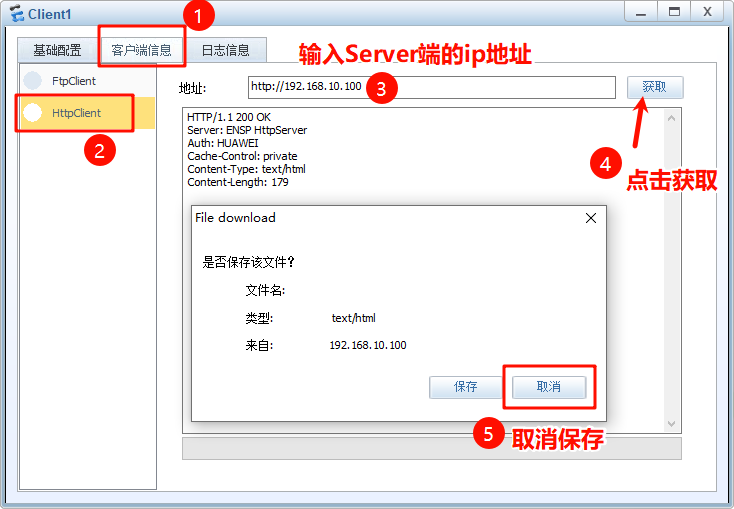

6.2、Client访问

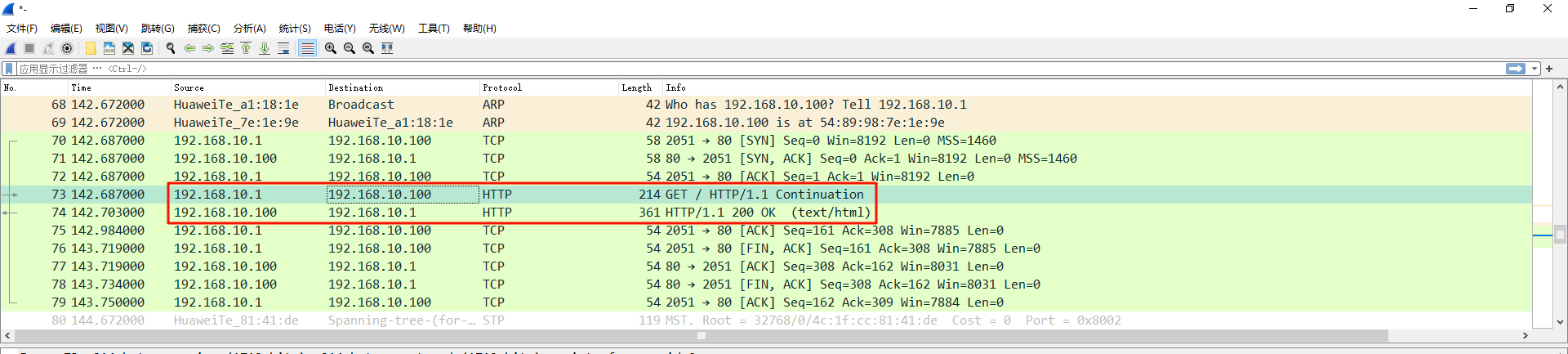

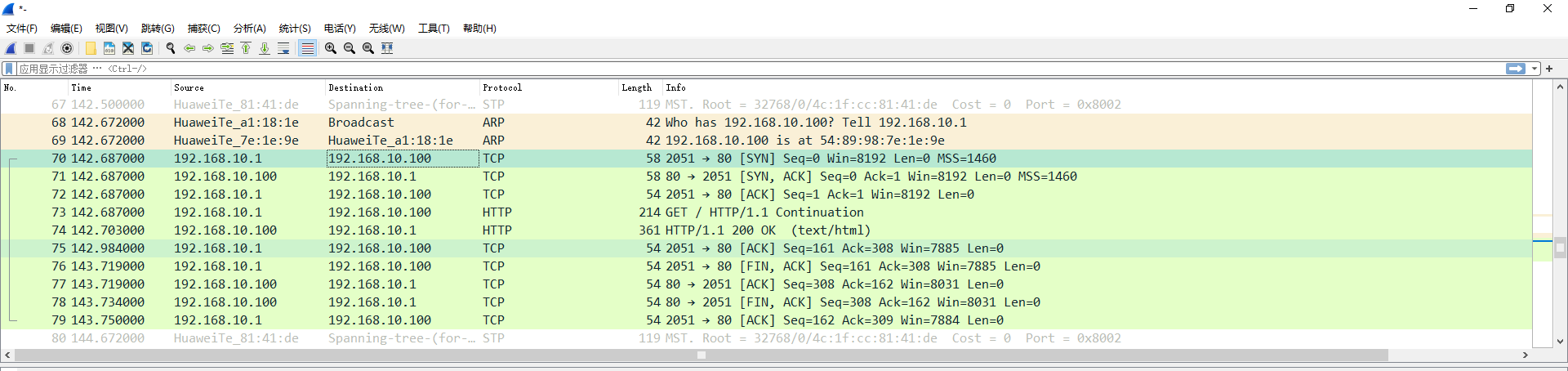

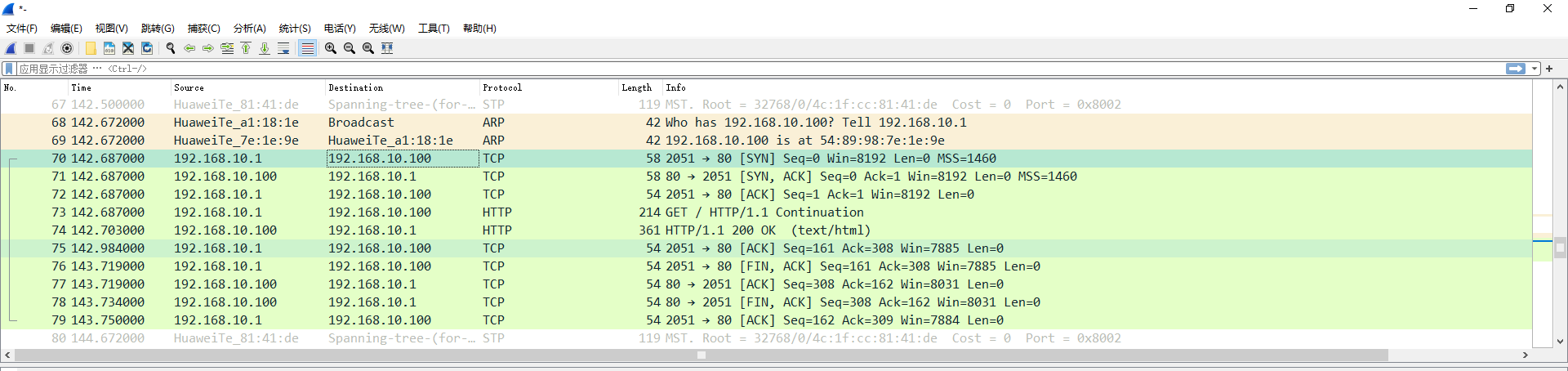

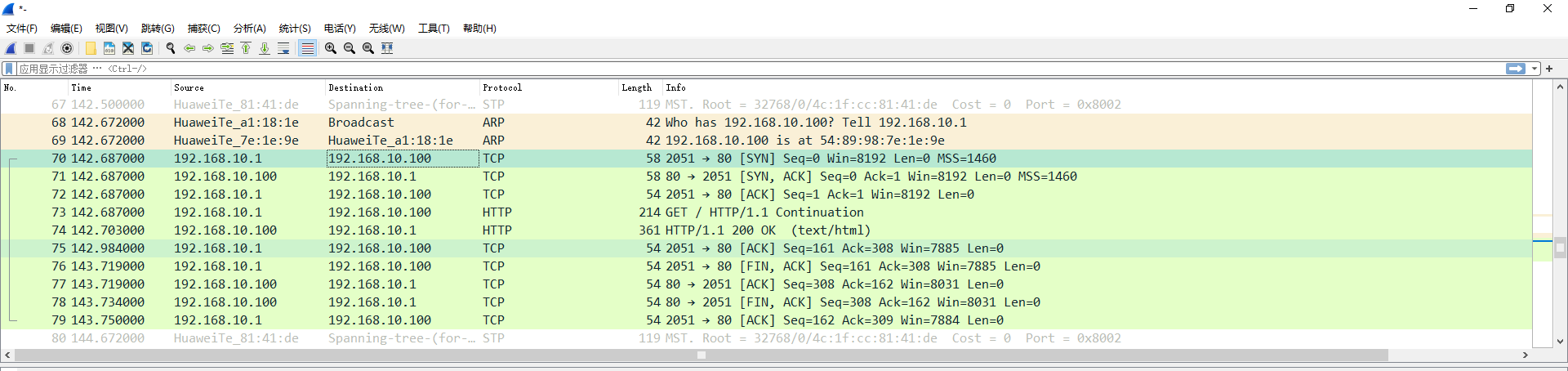

七、抓包分析

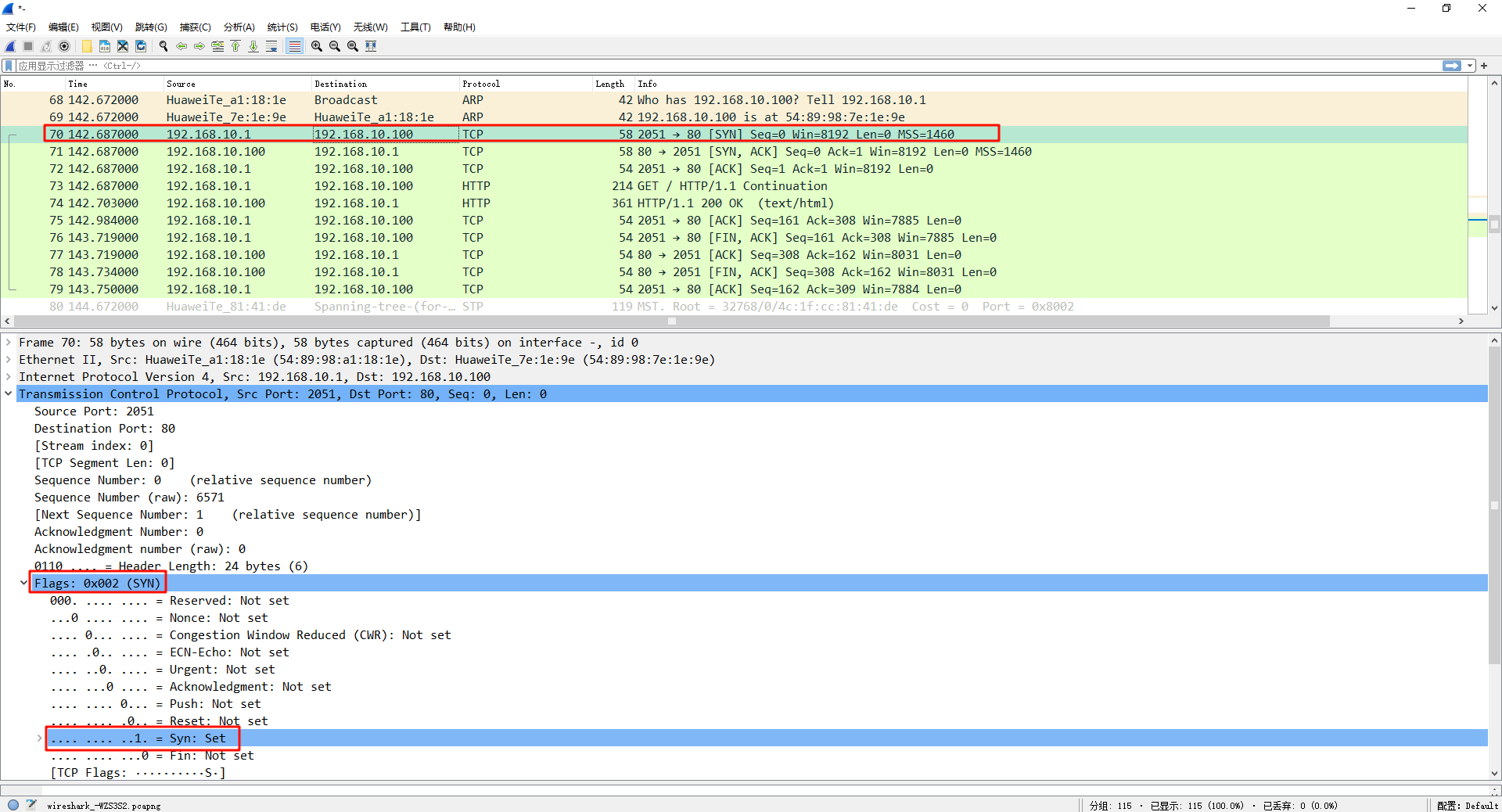

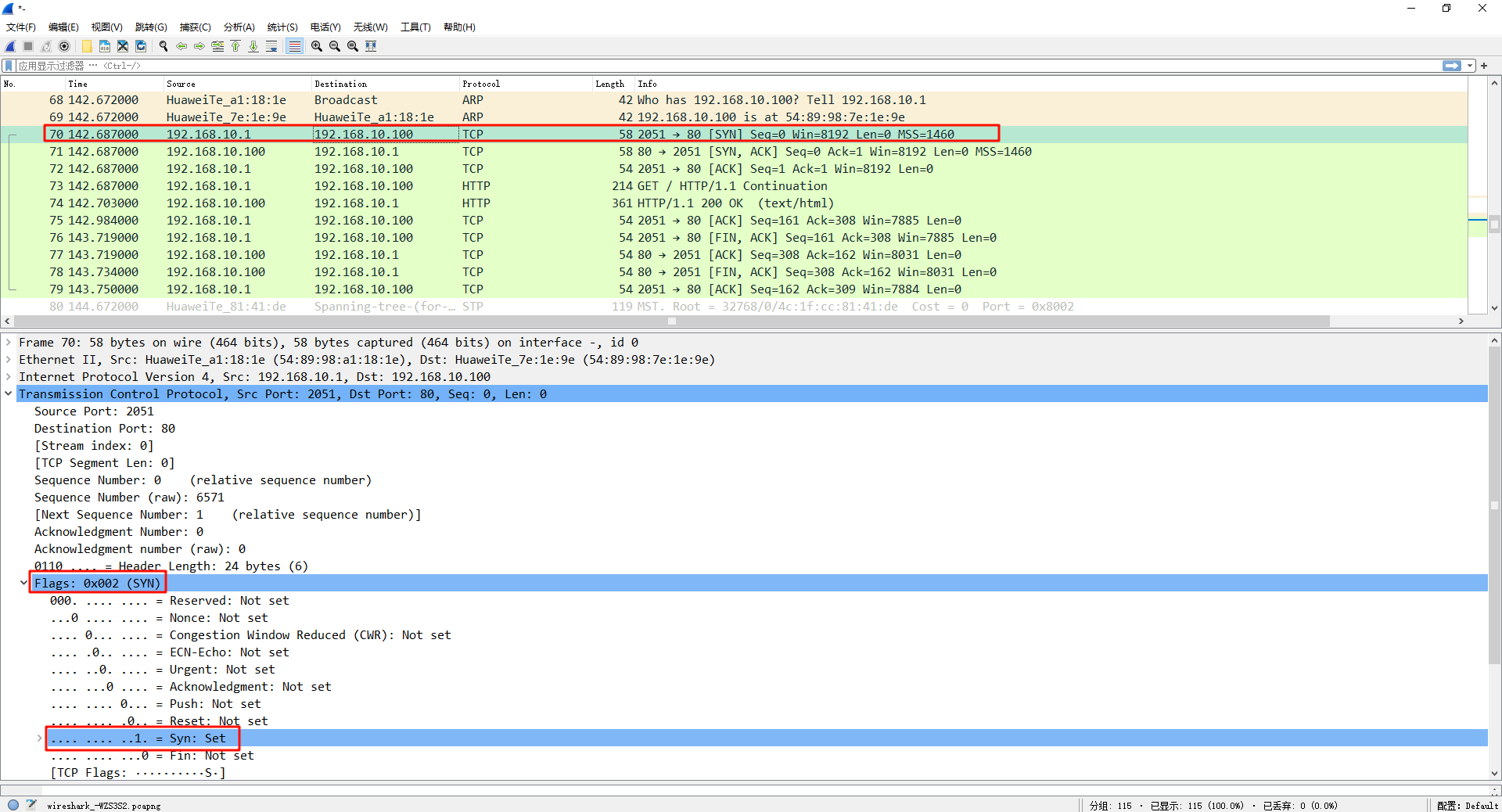

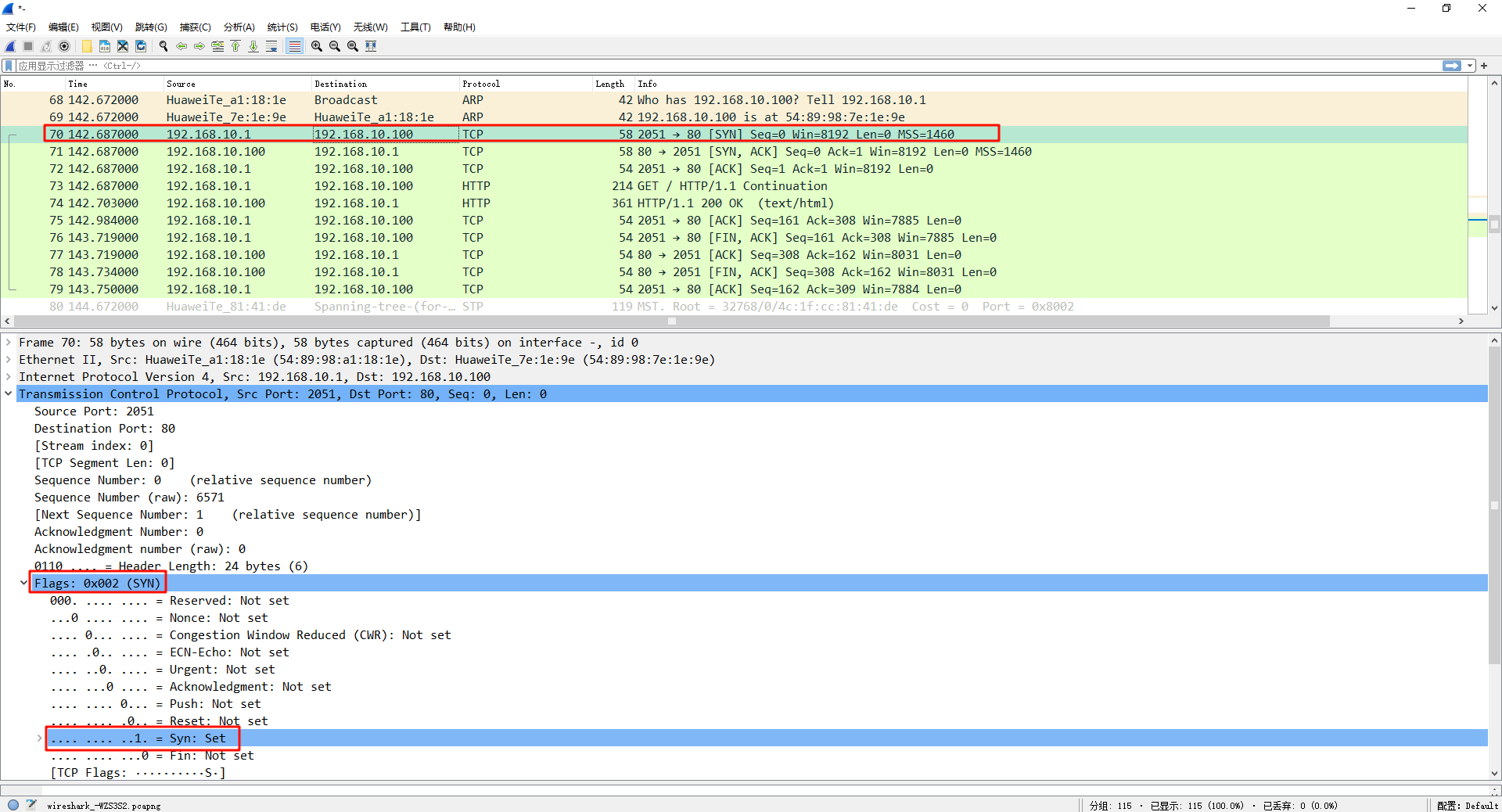

7.1、第一次握手(在吗?)

第一次由Client-192.168.10.1发起访问,请求访问Server-192.168.10.100问Server-192.168.10.100你在不在(SYN)

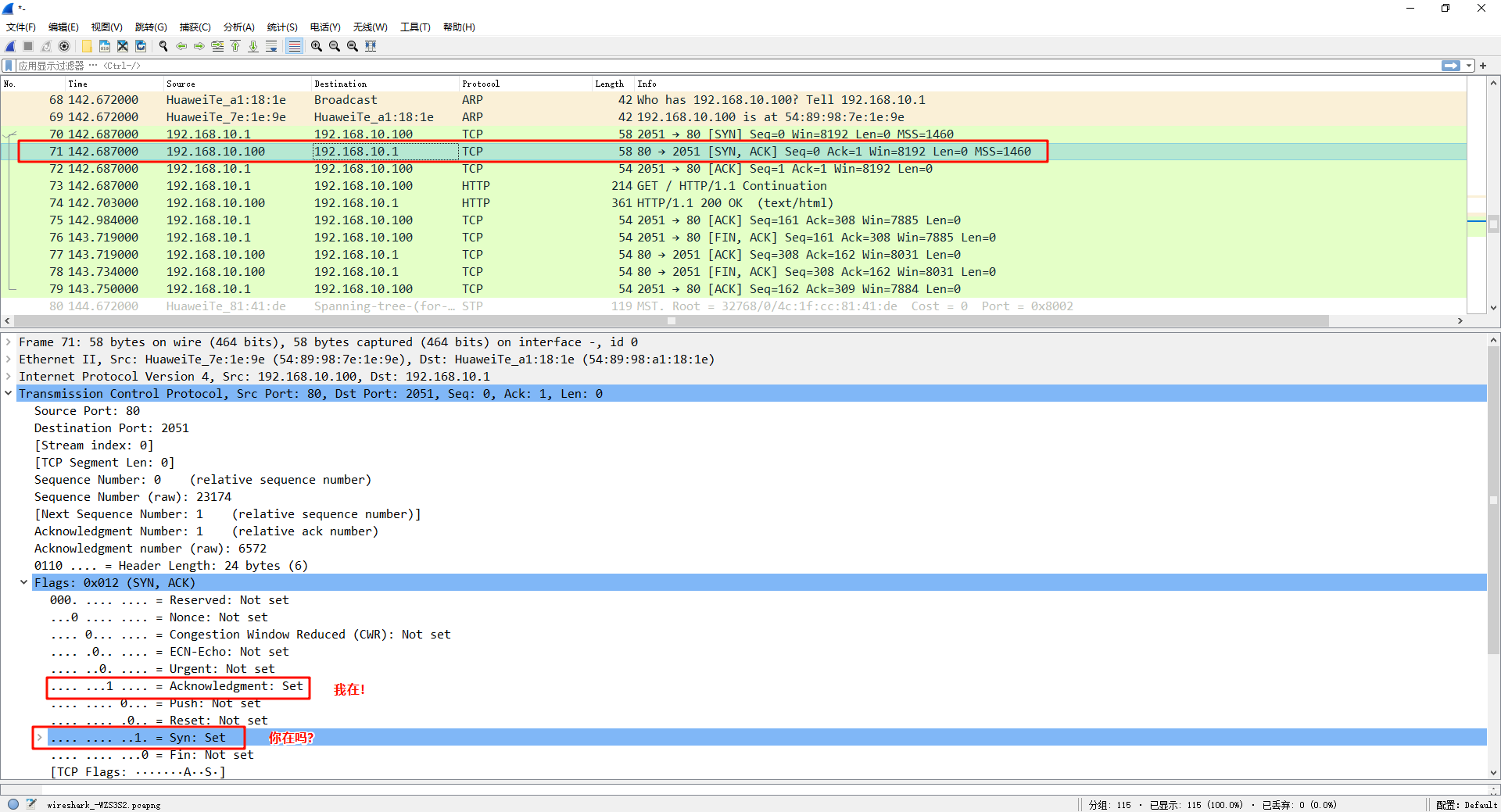

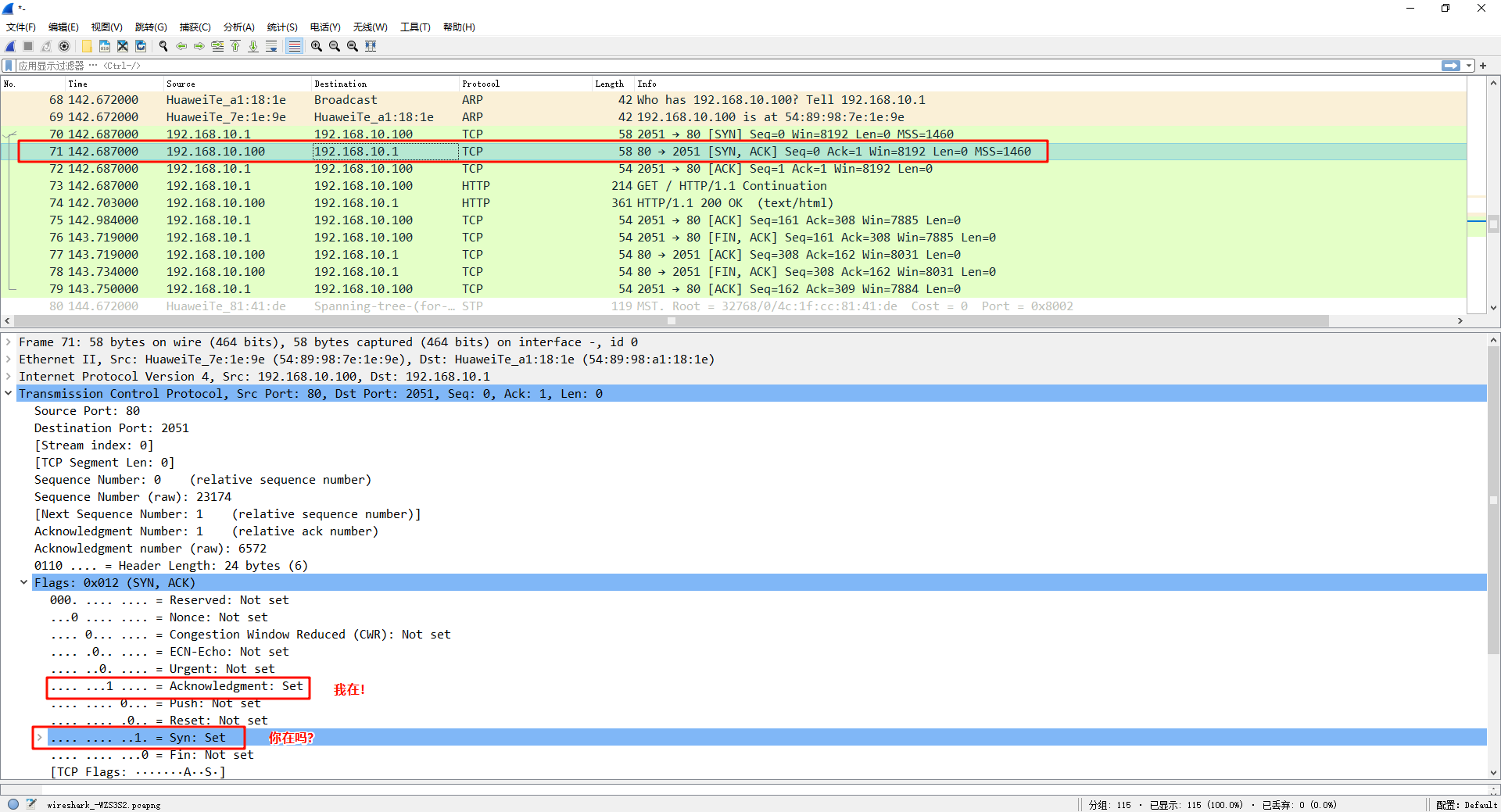

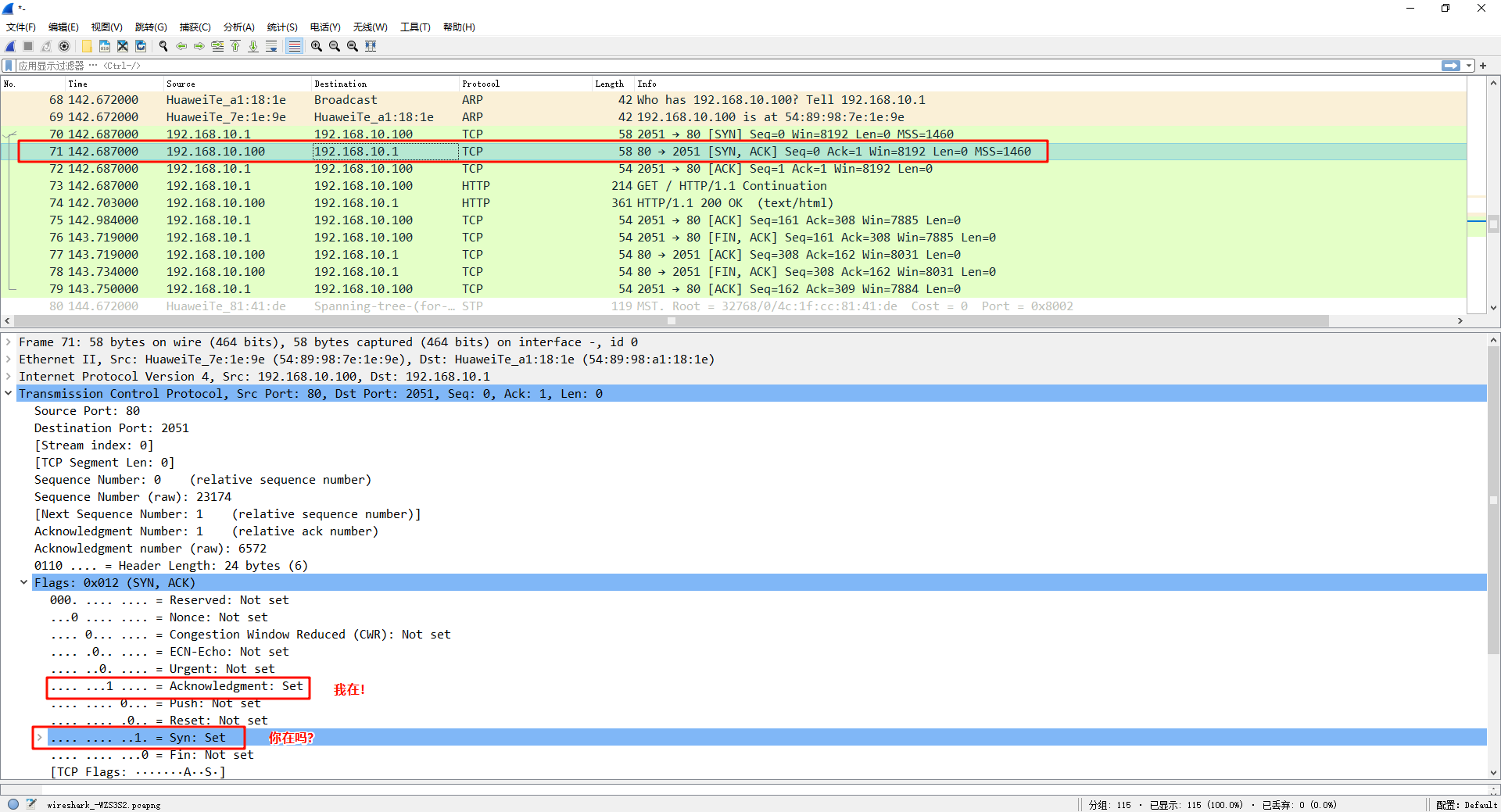

7.2、第二次握手(我在!你在吗?)

第二次握手由Server-192.168.10.100回复Client-192.168.10.1我在(ACK),然后Server为了确认Client有收到自己发送的确认信息(ACK),也发送了一个(SYN)问Clinet-192.168.10.1问你在不在?

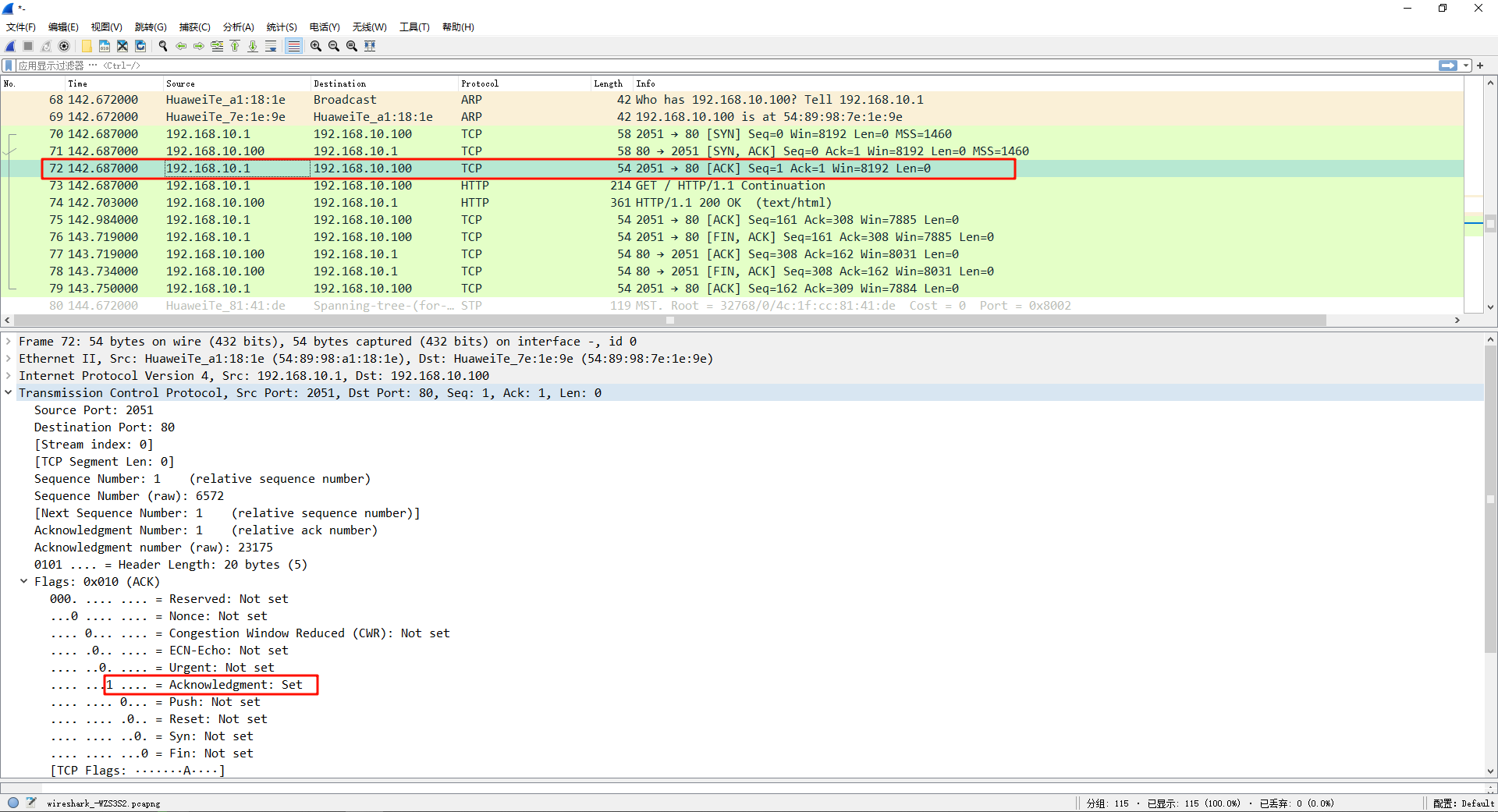

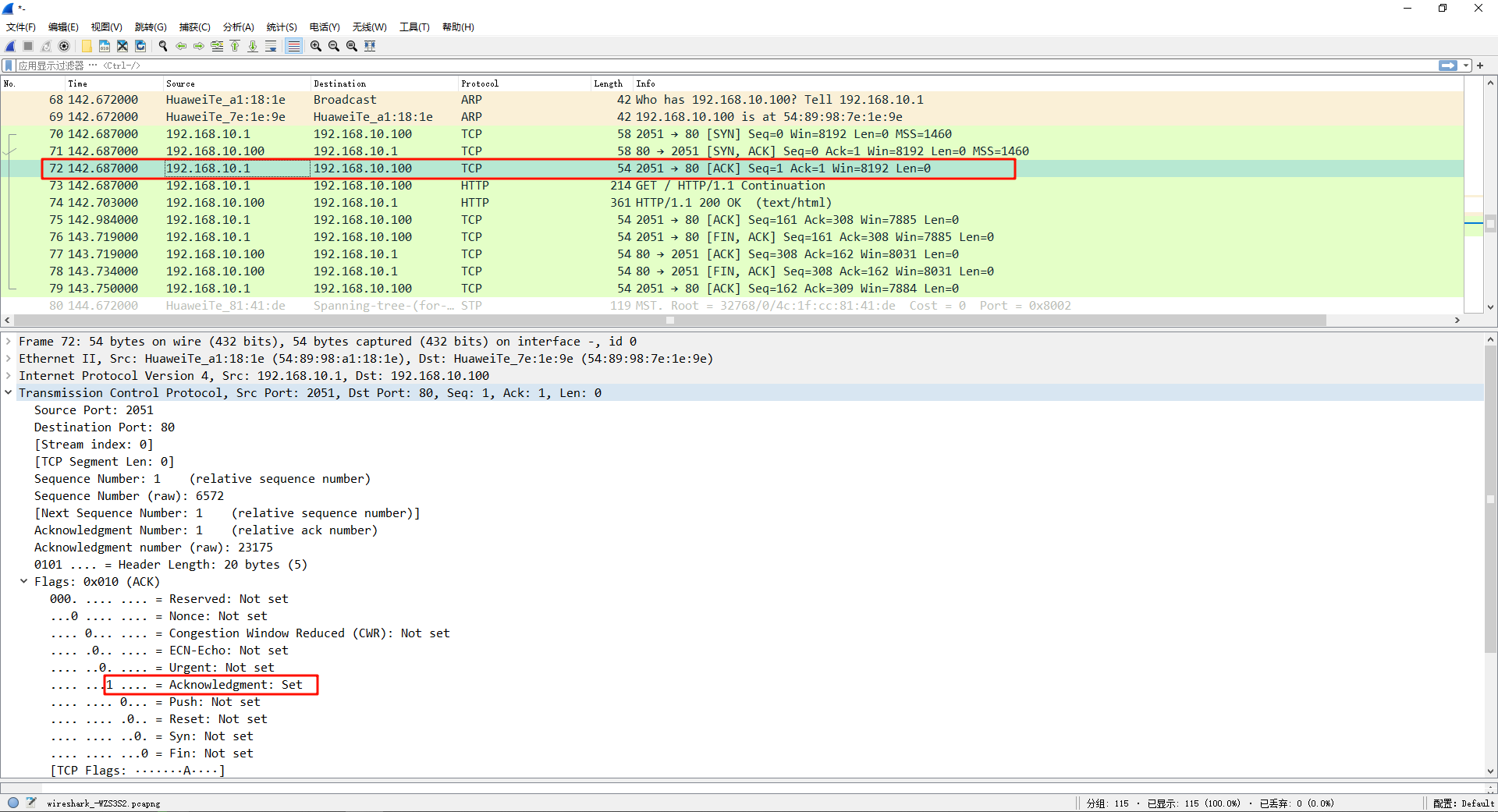

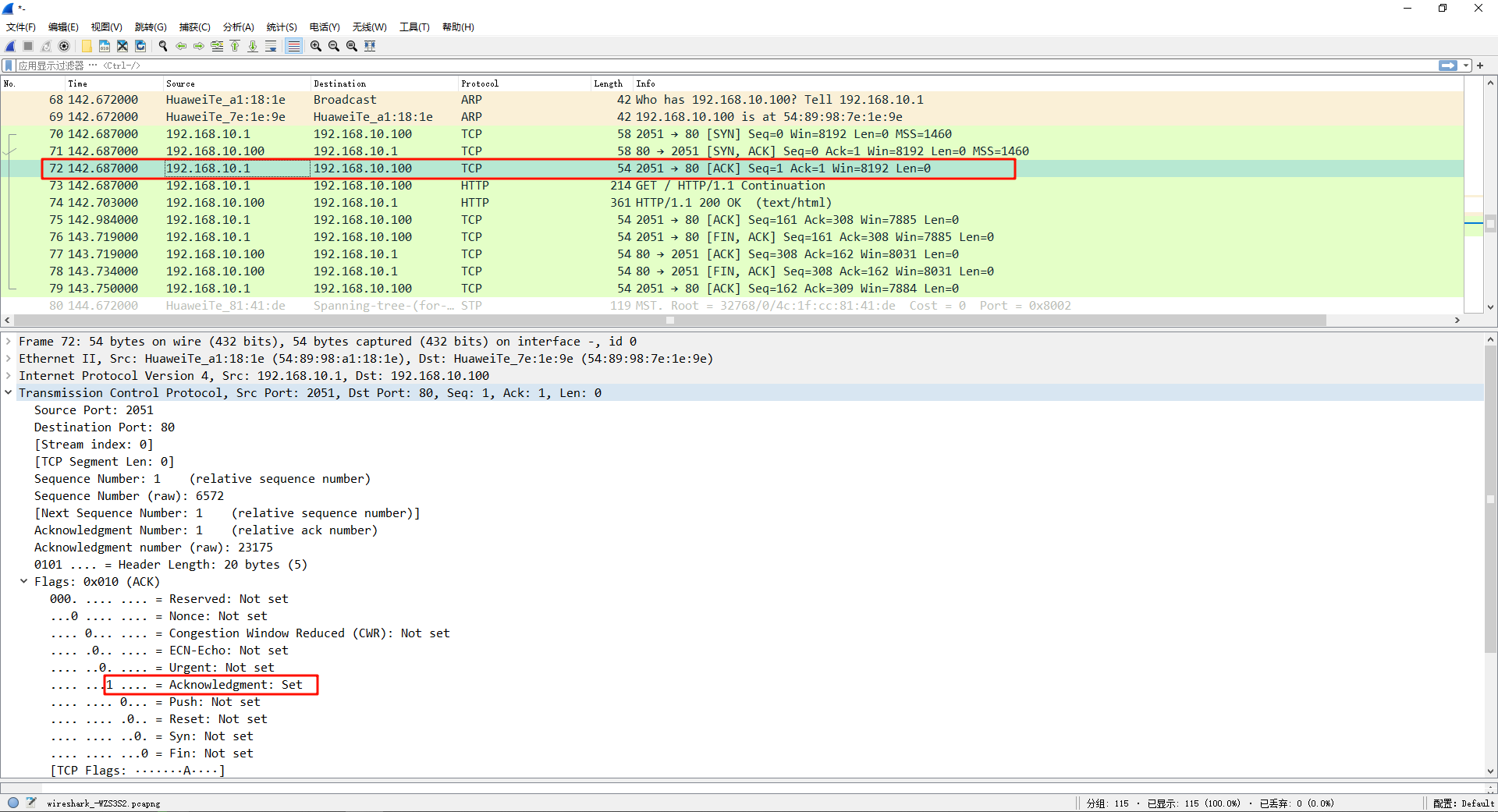

7.3、第三次握手(我在!)

第三次握手由Client-192.168.10.1回复Server-192.168.10.100我在(ACK),我们可以传输数据了。

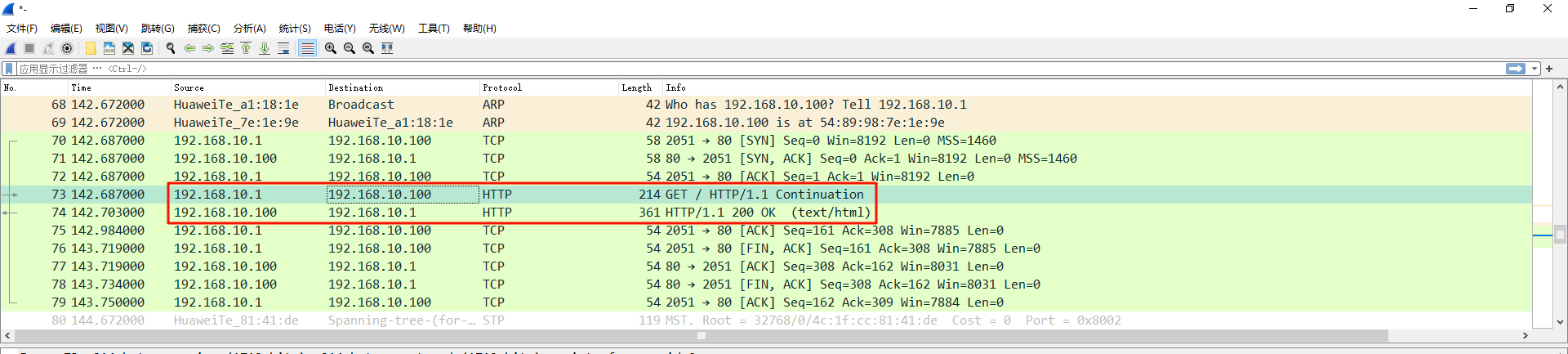

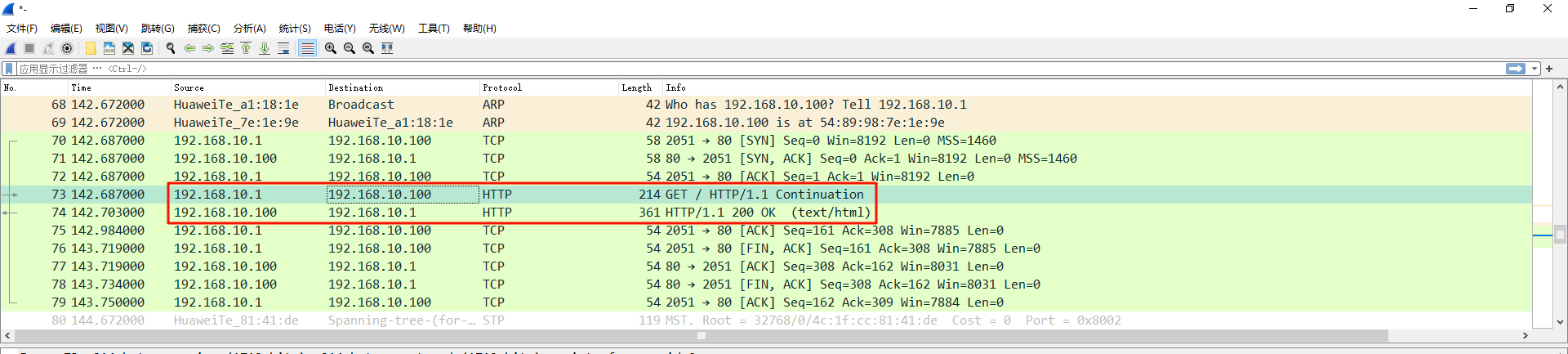

7.4、传输数据

客户端发起请求数据动作(GET),服务端响应(200 OK),给了客户端一个test.html文件,最后结束。