文章介绍:通过Wireshark抓包分析TCP四次挥手以及ARP广播获取MAC地址。

一、eNSP下载

HUAWEI eNSP

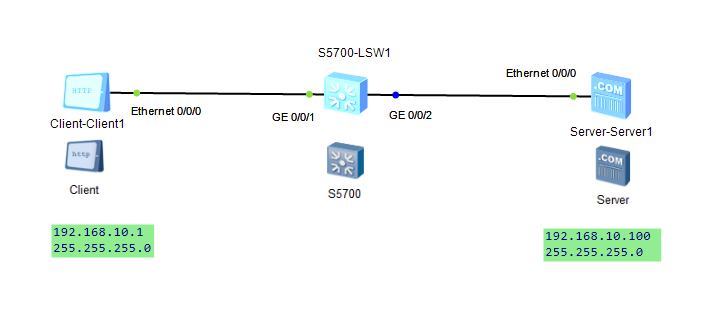

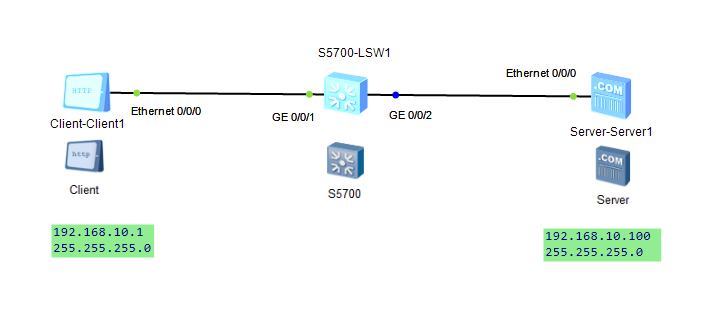

二、TCP四次挥手实验拓扑

具体配置参考:【HUAWEI-Datacom-HCIA】- TCP三次握手抓包分析

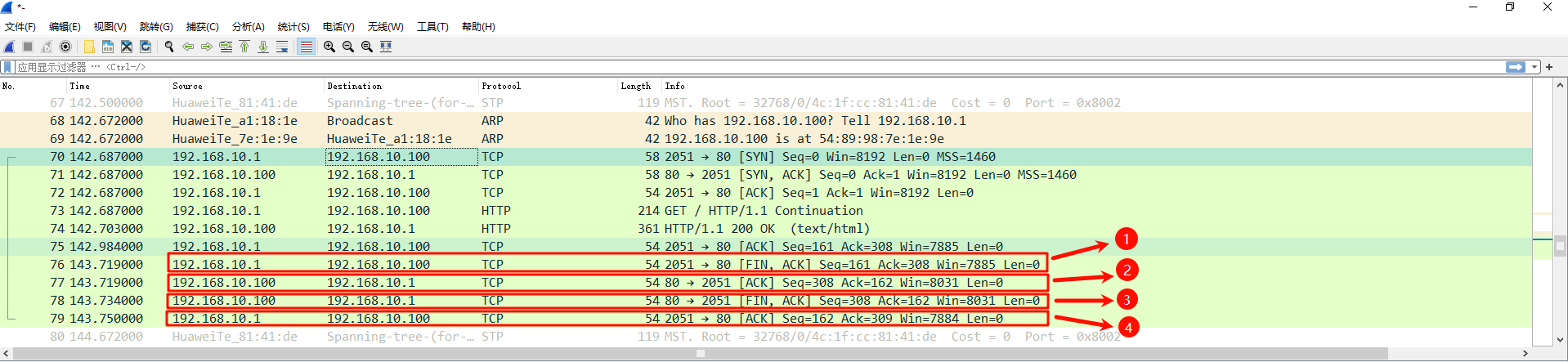

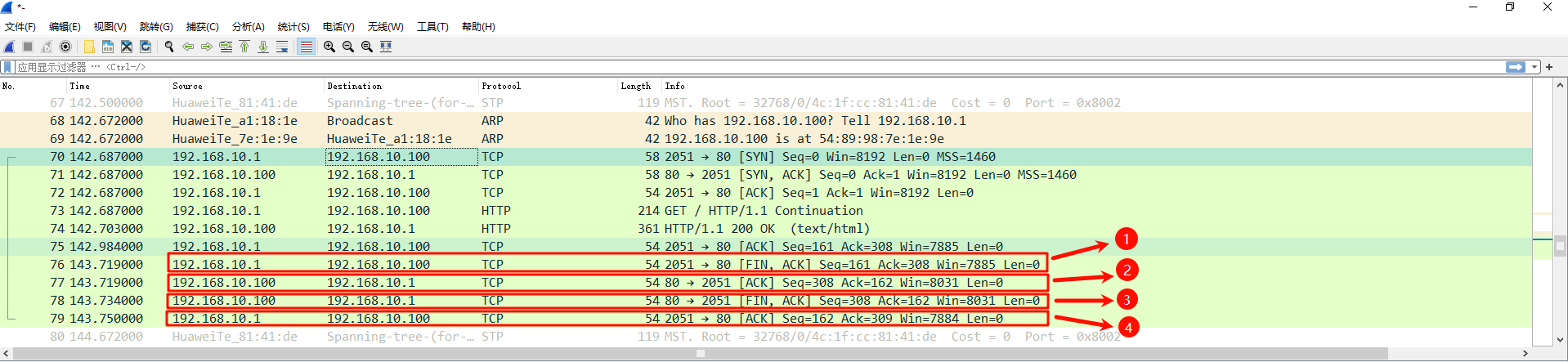

2.1、抓包分析

2.1.1、第一次挥手:①

当Client-192.168.10.1认为数据传输已经完成,准备关闭连接,发送一个FIN报文,表示我请求的数据已经发送完毕,不再发送数据了,但仍然可以接收来自Server-192.168.10.100的数据。

2.1.2、第二次挥手:②

Server-192.168.10.100收到Client-192.168.10.1发给自己的FIN报文后,为了让Client知道自己已经收到,所以Server发送一个ACK报文给Client。

2.1.3、第三次挥手:③

紧接着Server认为数据传输已完成,准备关闭连接,发送一个FIN报文,表示我传输给你的信息已经发送完毕,不在发送数据了。

2.1.4、第四次挥手:④

Client收到Server发送的FIN报文后,为了让Server确认自己已经收到,然后又发了一个ACK报文给Server,确认收到服务器的FIN报文,此时,双方的连接彻底关闭。

2.2、问题 ???

问题一:为什么TCP挥手需要四次

答:四次是为了Client和Server之前发送消息交换时,保证双方的通信通道能够独立而有序地关闭,防止数据丢失或不完整的情况发生。

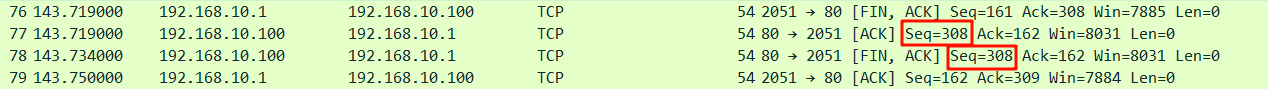

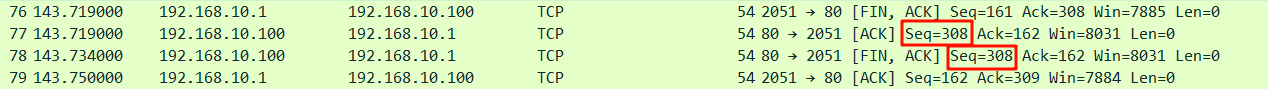

问题二:为什么第二次挥手和第三次挥手两个序号(seq)一致

答:因为第二次挥手和第三次挥手之间,Server没有发送任何新的数据,因此序列号保持不变

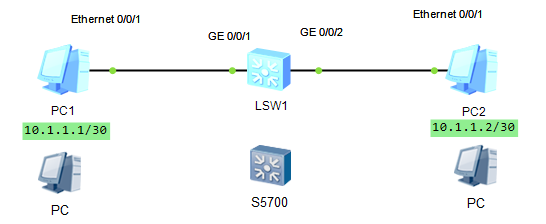

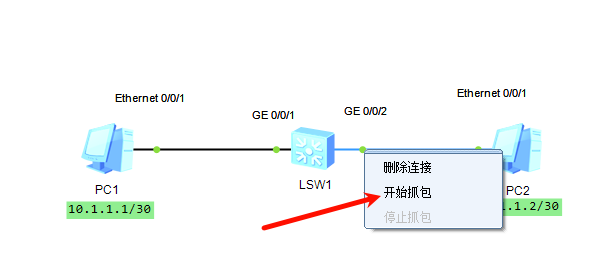

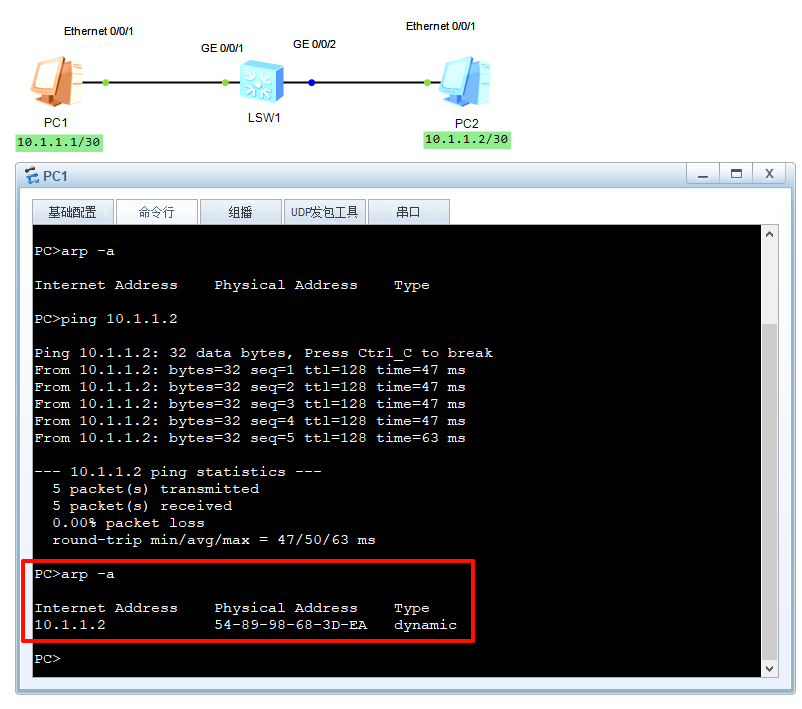

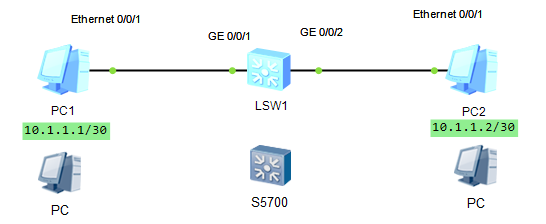

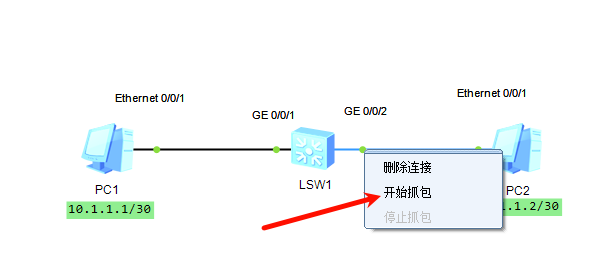

三、ARP实验拓扑

3.1、设备配置

只需要配置PC的IP地址和子网掩码,不用填写网关,本实验交换机不用配置

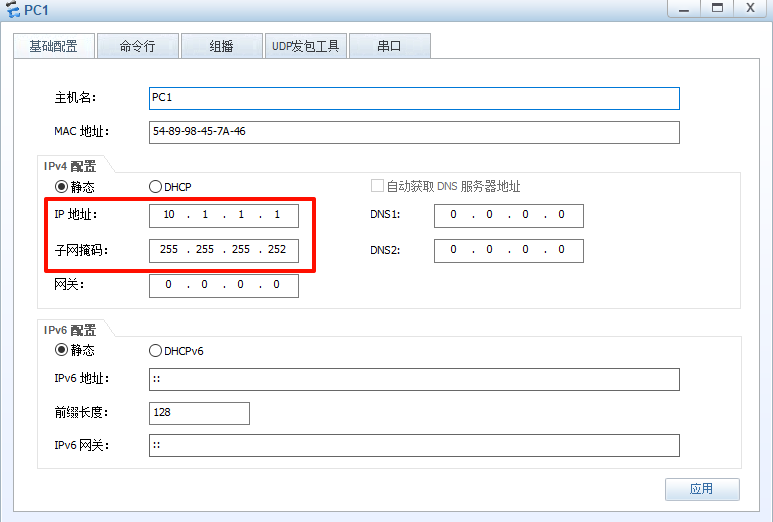

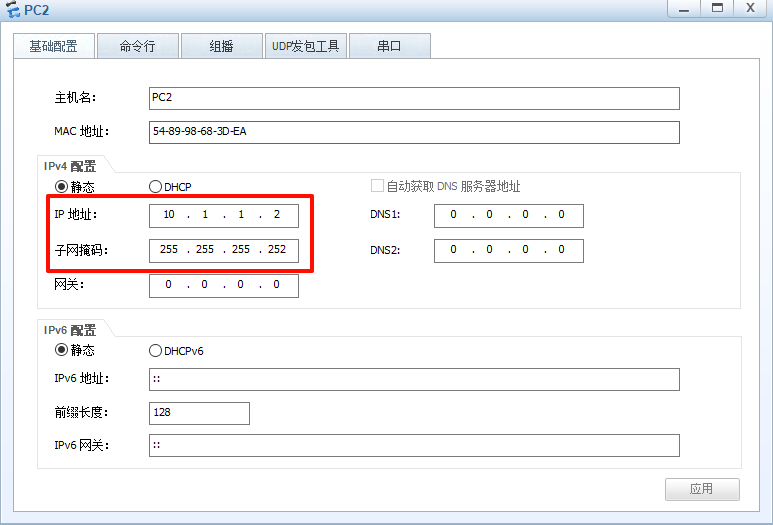

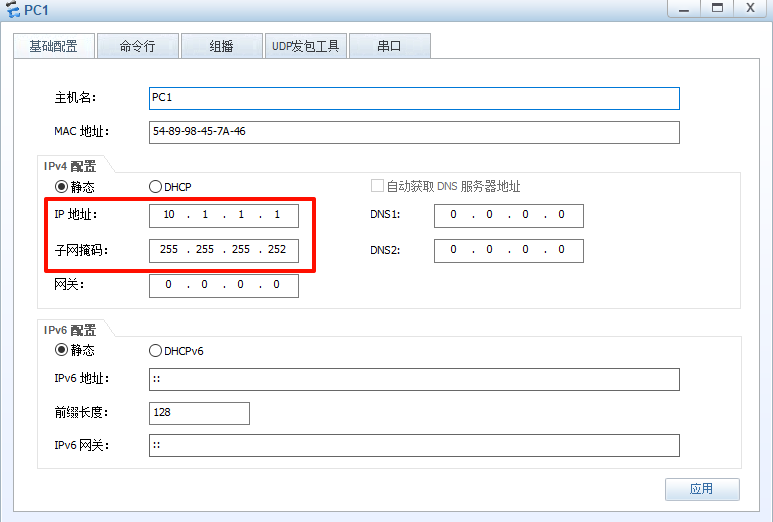

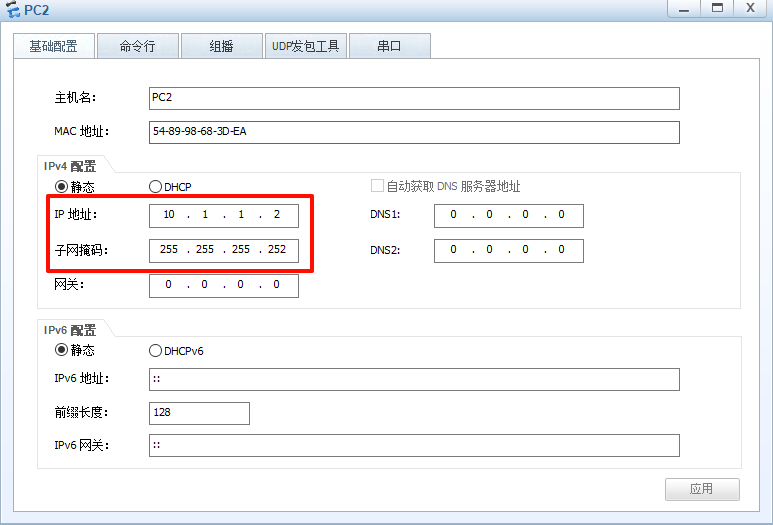

3.1.1、PC1

3.1.2、PC2

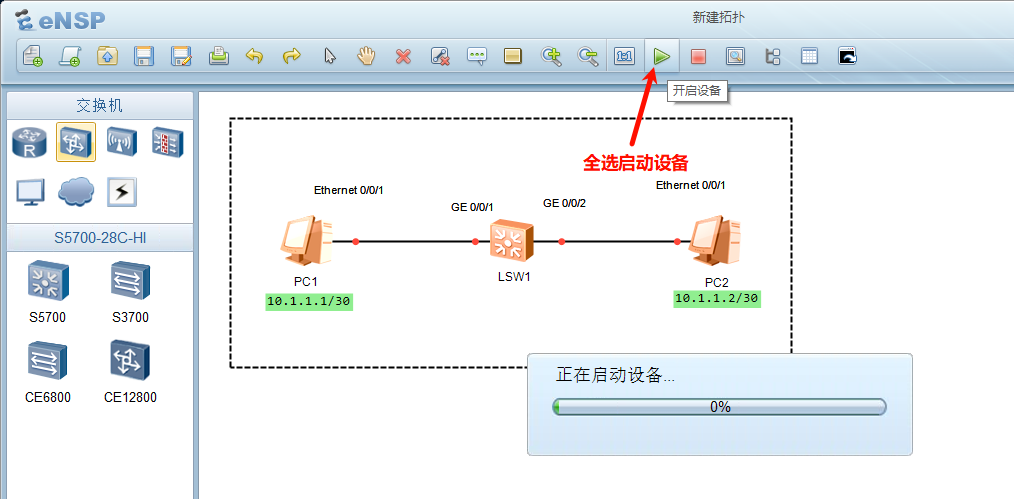

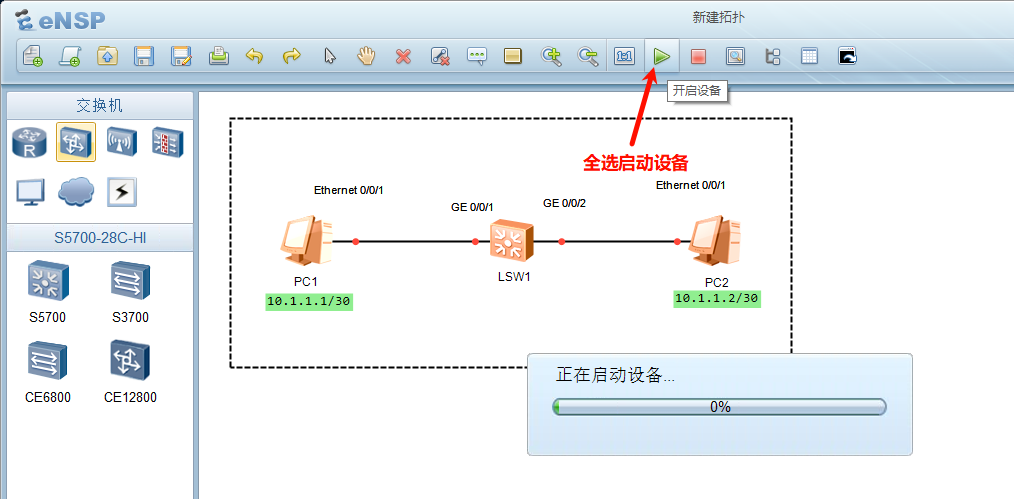

3.2、启动设备

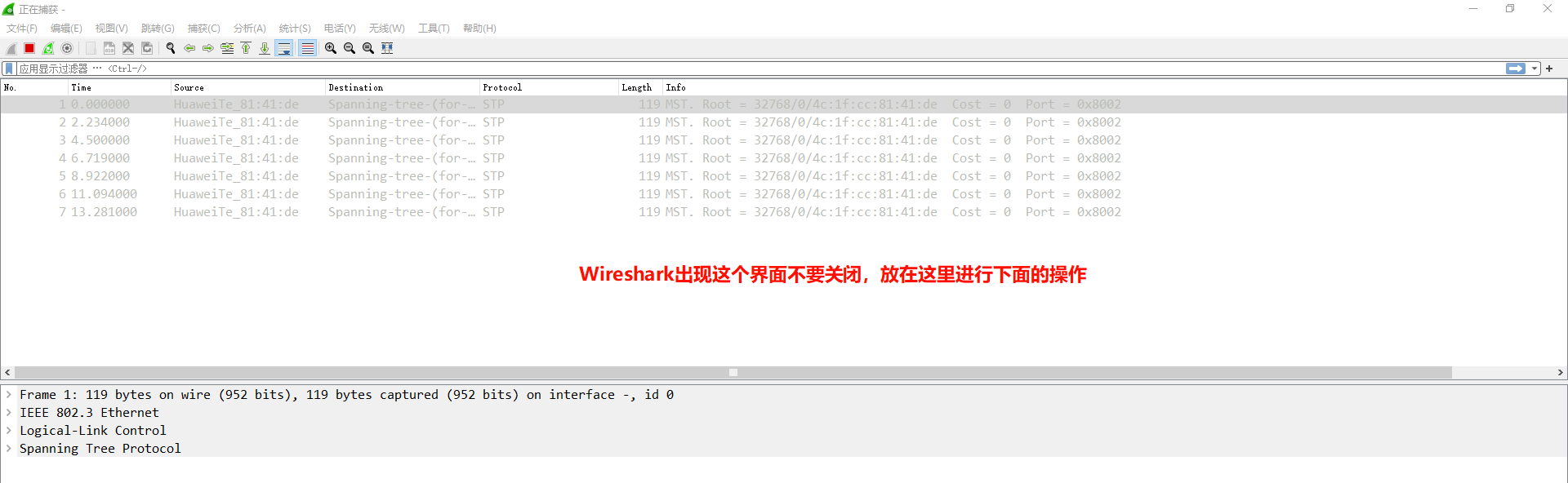

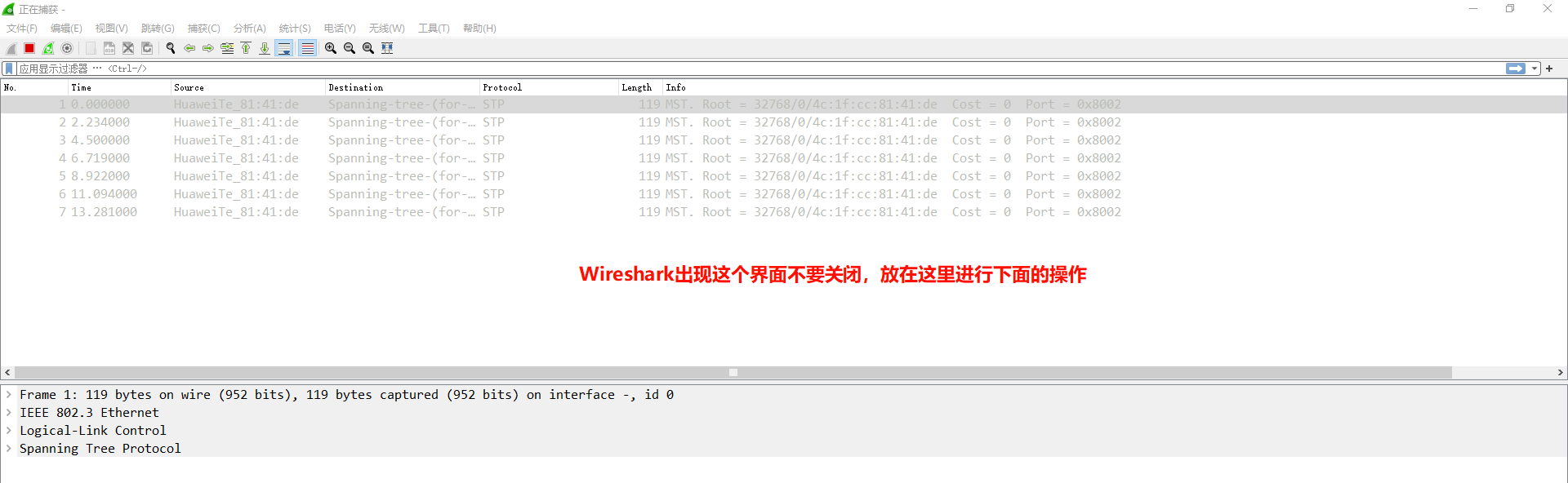

3.3、开启抓包

鼠标右键选中图中S5700交换机的GE0/0/2,右键开启抓包。

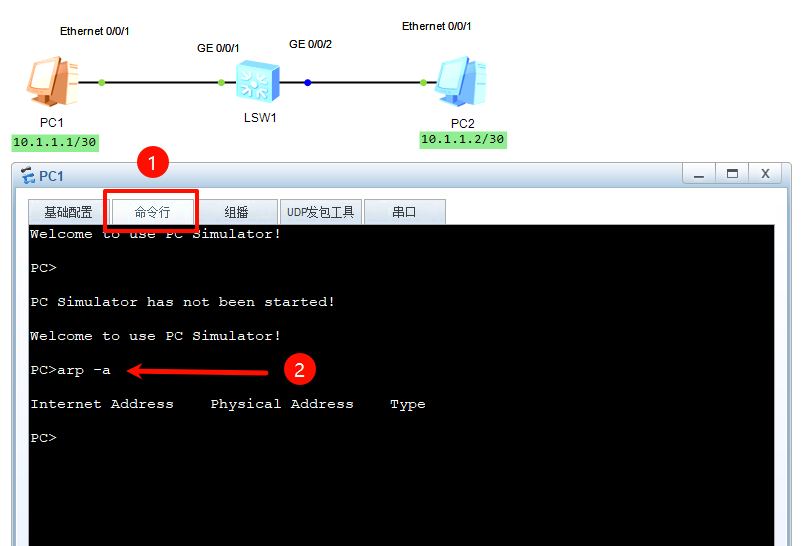

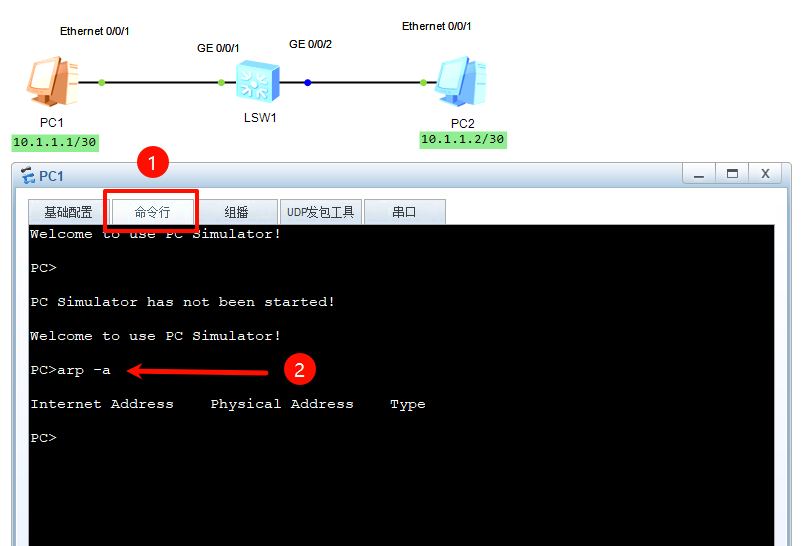

3.4、获取ARP信息

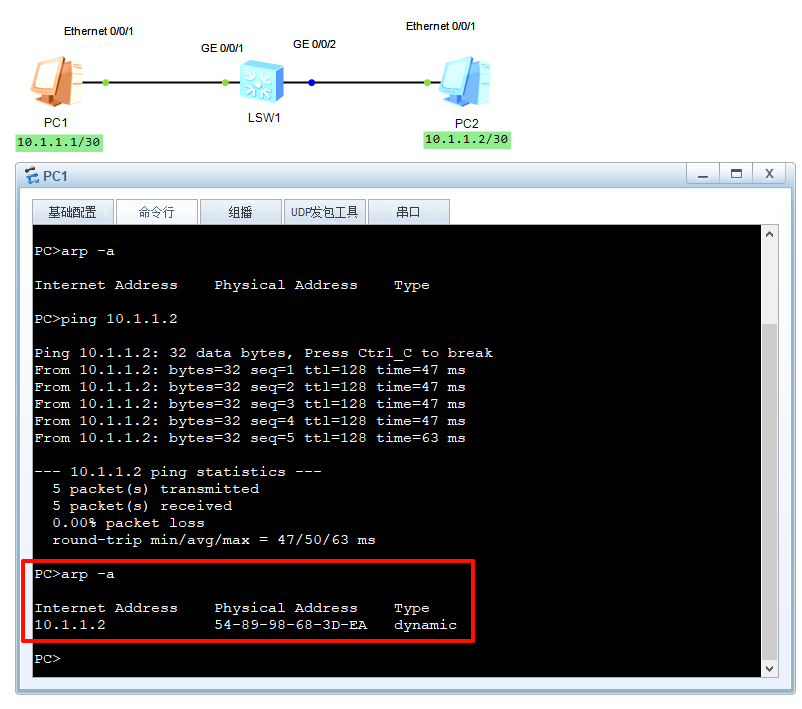

3.4.1、查看PC1-ARP表

可以看到当前PC1的arp表没有任何记录

arp -a

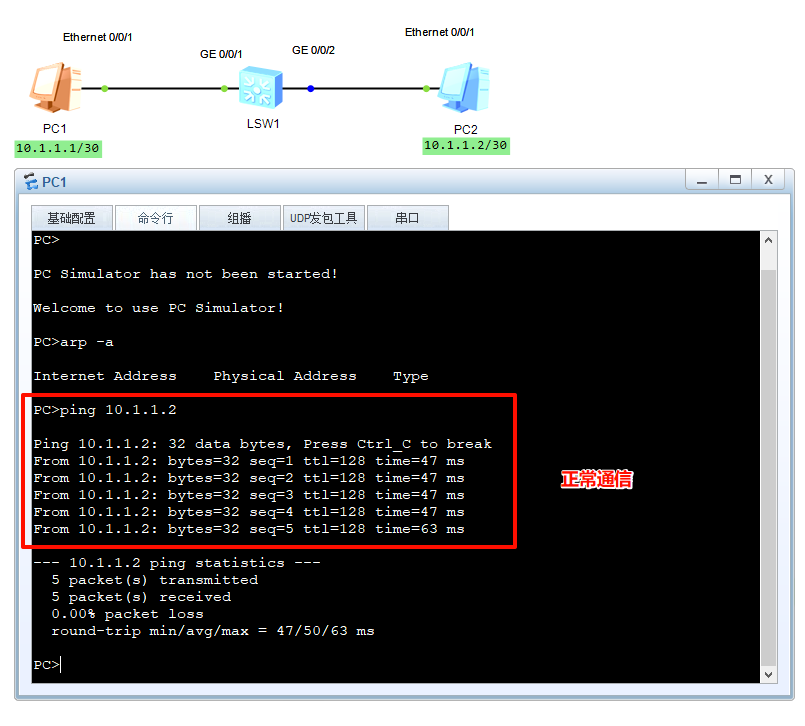

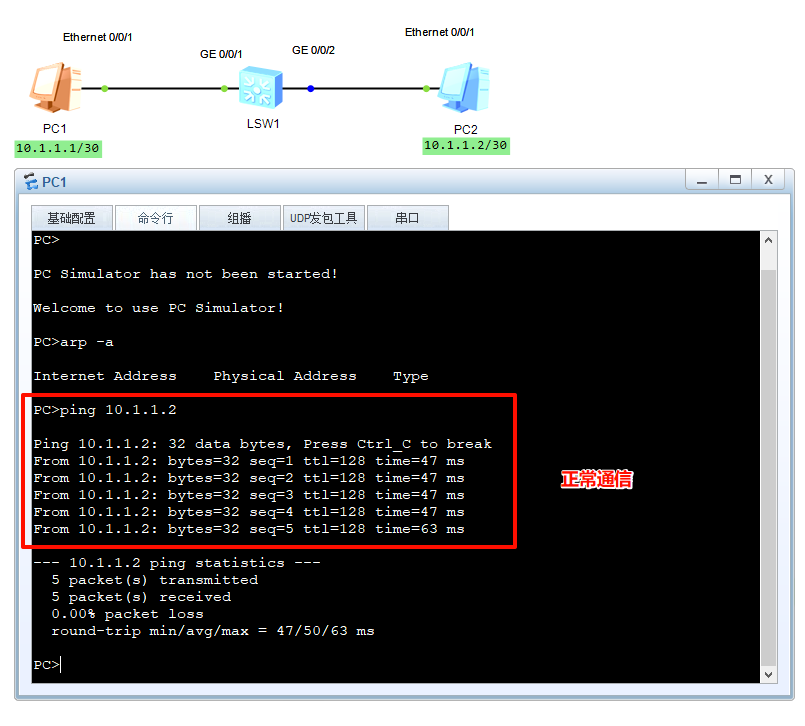

3.4.2、PC1-ping-PC2

ping 10.1.1.2

3.4.3、查看PC1-ARP表

可以看到当前PC1的arp表中记录了PC2的IP和MAC对应关系

arp -a

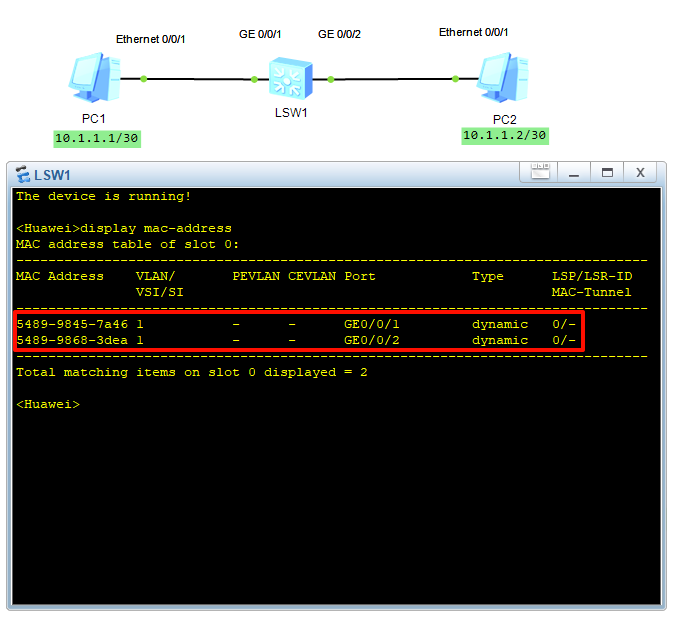

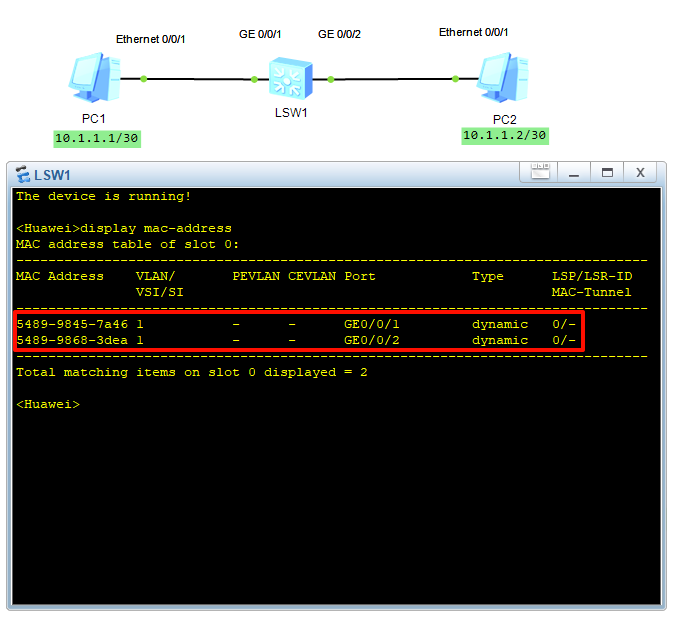

3.4.4、查看交换机MAC地址表

可以看到交换机的MAC地址表中记录了PC1和PC2的MAC地址信息

display mac-address

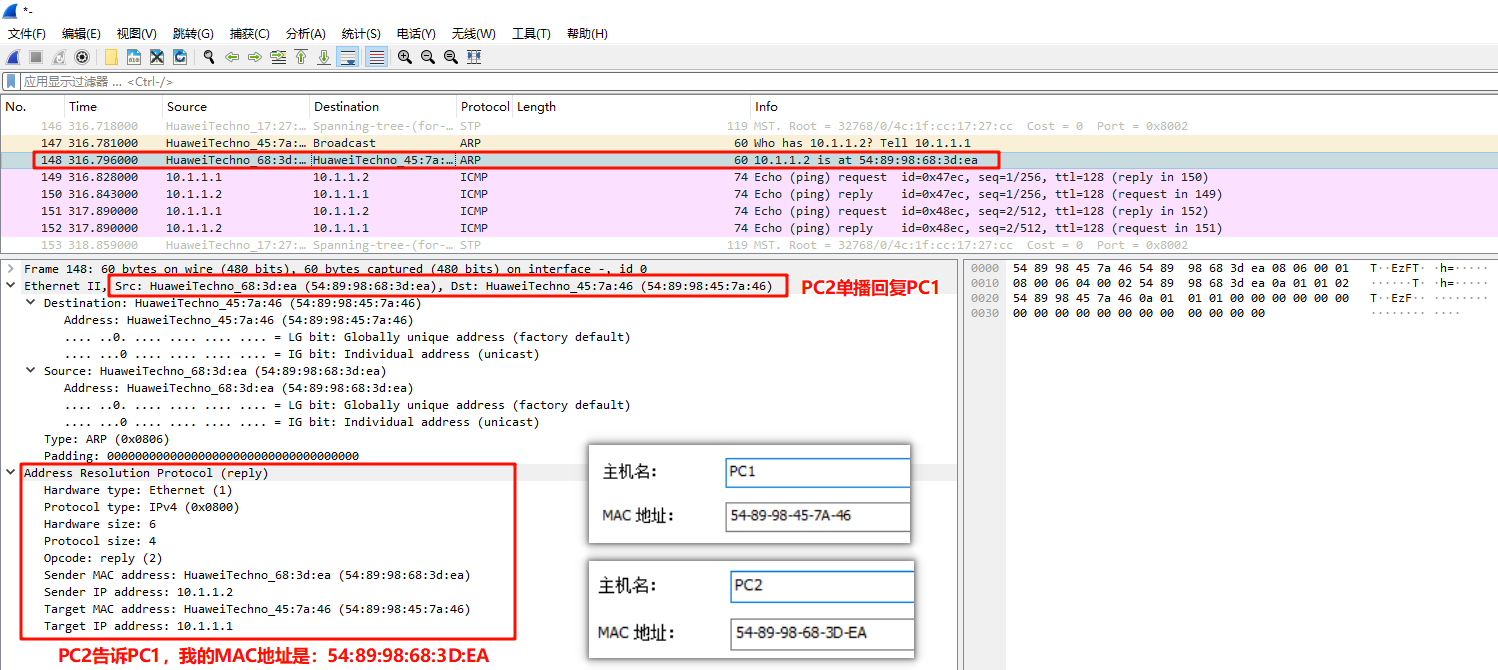

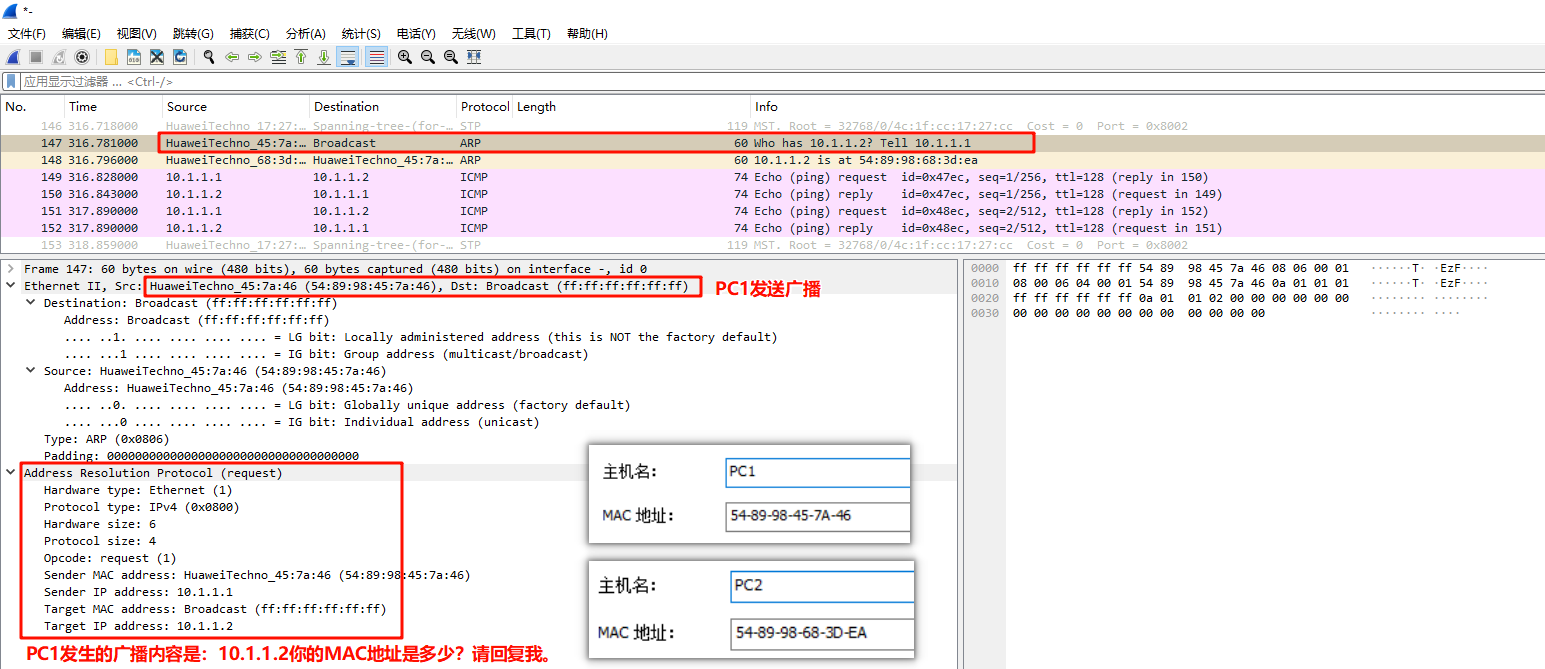

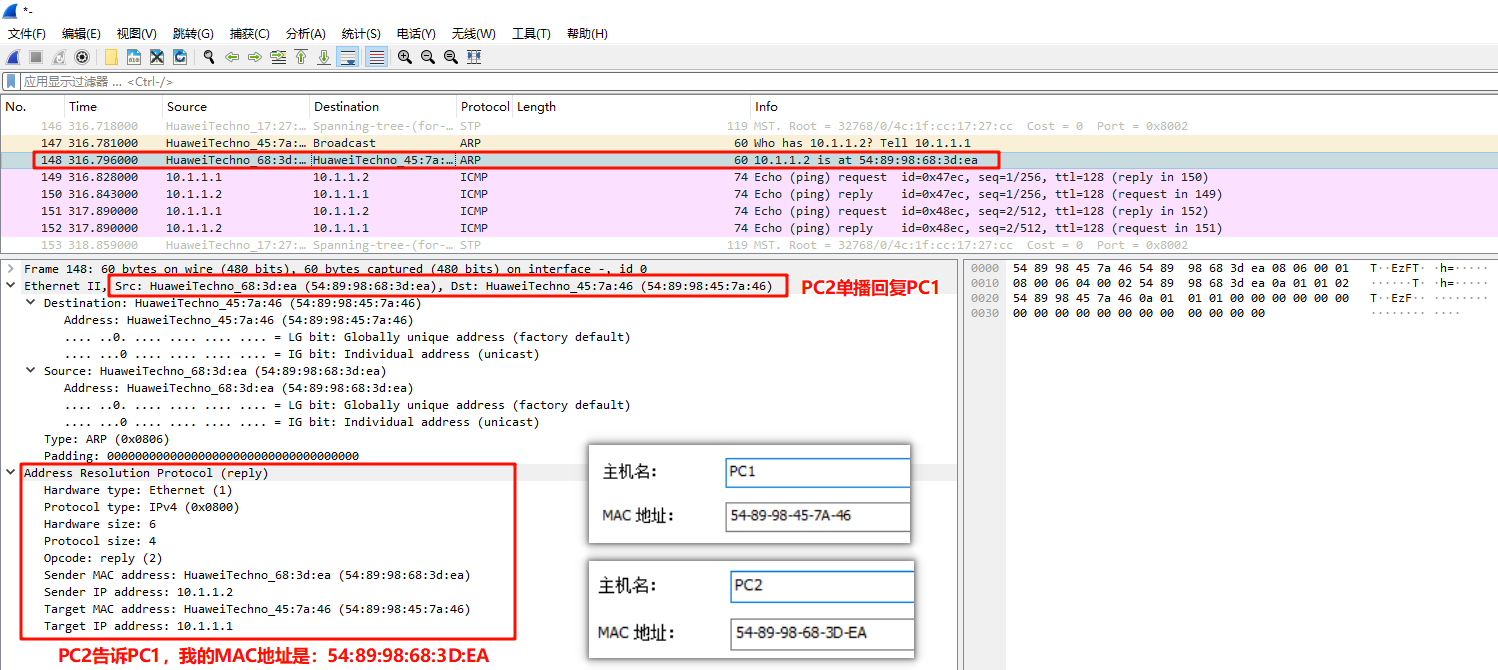

3.5、抓包分析

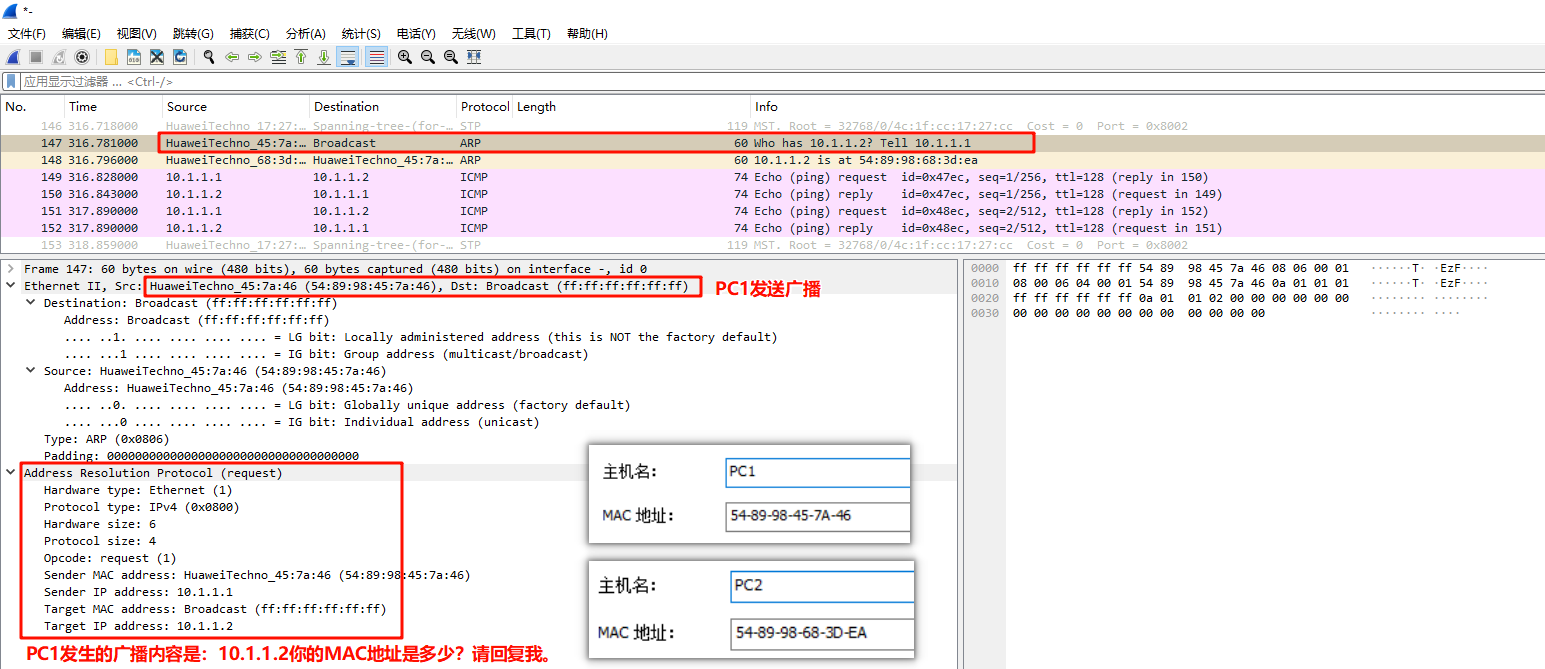

3.5.1、PC1发送广播

3.5.2、PC2单播回复